Do dziś pamiętam, co powiedział mi dziadek, gdy był ciężko chory. Powiedział, że obok studni w starym domu jest zakopany skrzynia złota. Byliśmy tam tylko we dwóch, nie było nikogo innego.

Nie wiem, czy ta skrzynia istnieje, ale to, że tylko ja wiem o tym zdaniu, sprawiło, że myślałem o tym przez długi czas.

Ważne informacje, jeśli istnieją tylko w jednym ludzkim umyśle, nie są zapisane w żadnej bazie danych na świecie; nikt nie może ich zdobyć poprzez audyt, przeszukiwanie archiwów czy łamanie zabezpieczeń.

Najwyższą formą bezpieczeństwa nie jest szyfrowanie, ale to, że w ogóle nie istnieje w żadnym dostępnym systemie.

$NIGHT , gdzie@MidnightNetwork , robi to samo, tylko w języku kodu.

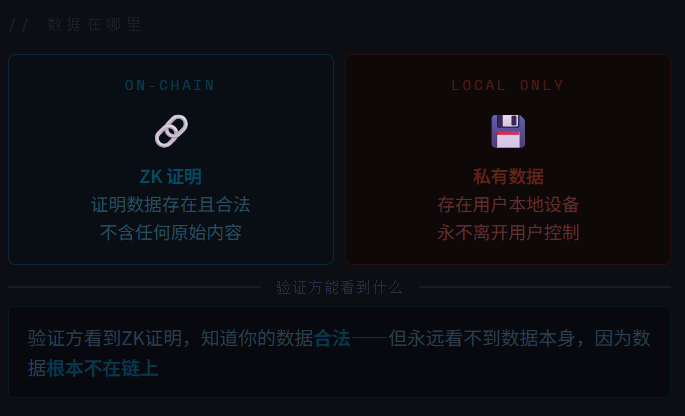

W białej księdze jest jeden szczegół projektowy, na który wiele osób nie zwróciło uwagi: prywatne dane na Midnight nie istnieją na łańcuchu, istnieją na lokalnych maszynach użytkowników.

Na łańcuchu przechowywane są dowody ZK, które mogą udowodnić, że dane prywatne spełniają określone warunki, ale same w sobie nie zawierają żadnych treści danych prywatnych. Weryfikujący widzi dowód ZK, że twoje dane są legalne, ale nigdy nie zobaczy samych danych, ponieważ dane w ogóle nie znajdują się na łańcuchu.

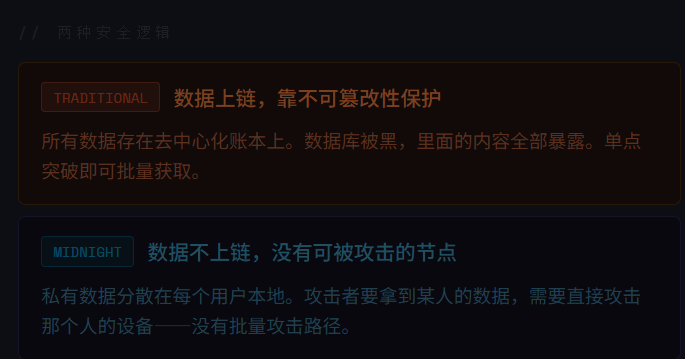

Ten projekt jest zupełnie inny od tego, co większość ludzi rozumie jako blockchain. Logika tradycyjnych publicznych łańcuchów polega na umieszczaniu wszystkich danych na łańcuchu, aby wykorzystać niezmienność zdecentralizowanej księgi w celu zapewnienia bezpieczeństwa danych.

Midnight wręcz przeciwnie — dane, które wymagają ochrony, nie są na łańcuchu, tylko fakt "te dane istnieją i są legalne" jest zapisany na łańcuchu. Bezpieczeństwo danych nie zależy od niezmienności księgi, ale od tego, że dane w ogóle nie znajdują się w żadnym publicznym systemie.

Ta architektura ma bezpośrednią przewagę w zakresie bezpieczeństwa.

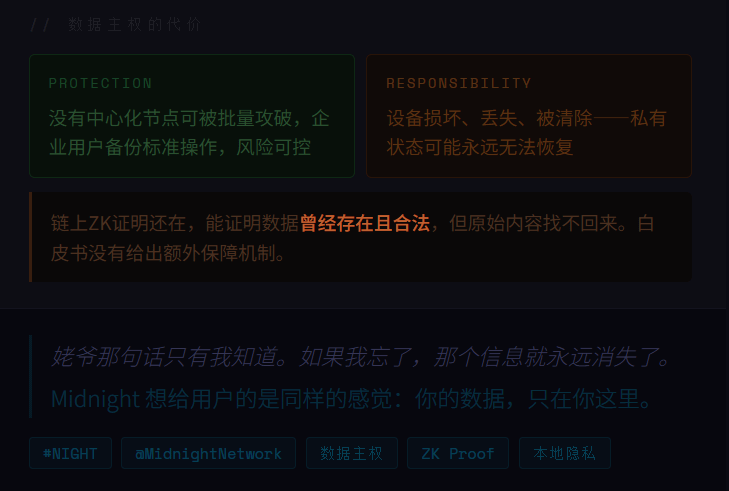

Nie ma zcentralizowanych węzłów przechowywania danych, które mogą być zaatakowane. W tradycyjnych bazach danych, jeśli zostaną zhakowane, wszystkie dane są ujawnione.

Prywatne dane na Midnight są rozproszone na lokalnych urządzeniach każdego użytkownika; nie ma jednego punktu, który można by zaatakować, aby uzyskać dane wszystkich. Aby zdobyć prywatne dane konkretnego użytkownika, atakujący musi bezpośrednio zaatakować lokalne urządzenie tego użytkownika, nie może uzyskać ich masowo poprzez atak na węzły sieci.

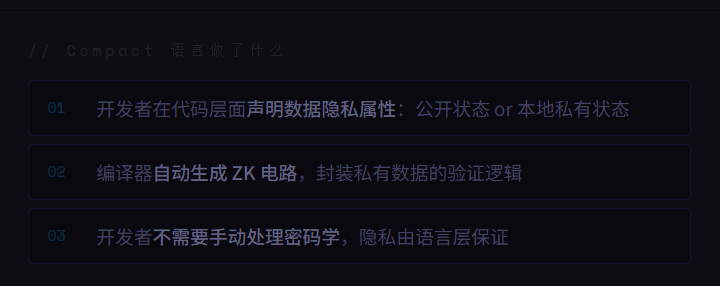

Język Compact wspiera ten projekt na poziomie deweloperów. Gdy programiści piszą kontrakty w Compact, mogą wyraźnie rozróżnić, które dane są w stanie publicznym, a które pozostaną w lokalnym stanie prywatnym.

Kompilator jest odpowiedzialny za generowanie odpowiednich obwodów ZK, które pakują logikę weryfikacji danych prywatnych; programiści nie muszą ręcznie obsługiwać szczegółów kryptograficznych, wystarczy, że na poziomie kodu zadeklarują atrybuty prywatności danych. Ale ten projekt ma również jeden problem, który zawsze uważam za istotny: suwerenność danych wraca do użytkownika, a odpowiedzialność również wraca do użytkownika.

Tylko ja wiem o tym, co powiedział mi dziadek. Jeśli zapomnę, lub jeśli coś mi się stanie, ta informacja na zawsze zniknie.

Prywatne dane na Midnight istnieją lokalnie; jeśli urządzenie użytkownika ulegnie uszkodzeniu, zostanie zgubione lub usunięte.

Odpowiedni stan prywatny może nigdy nie zostać przywrócony. Dowody ZK na łańcuchu nadal mogą udowodnić, że dane kiedyś istniały i były legalne, ale oryginalne treści nie można odzyskać.

To nie jest wada techniczna, to wybór projektowy — koszt suwerenności danych to odpowiedzialność za dane.

Dla przedsiębiorstw z rozwiniętą infrastrukturą IT lokalne kopie danych są standardową praktyką, a ryzyko jest kontrolowane. Dla zwykłych użytkowników twoje dane są tylko na twoim urządzeniu "to zdanie jest zarówno ochroną, jak i przypomnieniem. W białej księdze nie podano dodatkowych mechanizmów zabezpieczających, użytkownicy muszą wziąć odpowiedzialność na siebie.

Nie sprawdziłem, czy ta skrzynia złota naprawdę istnieje. Czasami wydaje mi się, że sama wiedza o tym informacji jest ważniejsza niż poznanie odpowiedzi.

To jest coś, co należy tylko do nas dwojga, nie znajduje się w żadnej księdze ani w żadnej bazie danych.

Myślę, że Midnight chce dać użytkownikom to samo uczucie: twoje dane są tylko u ciebie.