Categoría: Estructura del Mercado · Investigación de Infraestructura · Datos en cadena

Datos actualizados: Febrero 2026

Resumen Ejecutivo

El compromiso fundamental de las criptomonedas con la transparencia resolvió un problema temprano de confianza. A gran escala, sin embargo, la transparencia ha evolucionado hacia una superficie explotable.

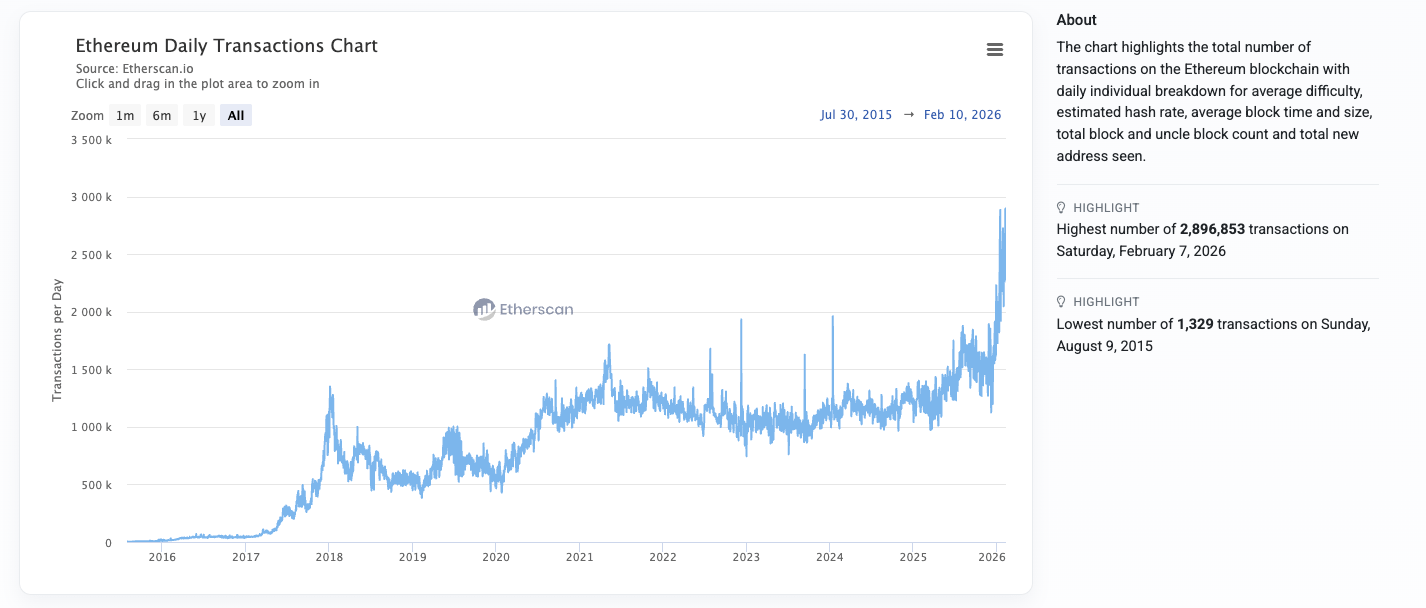

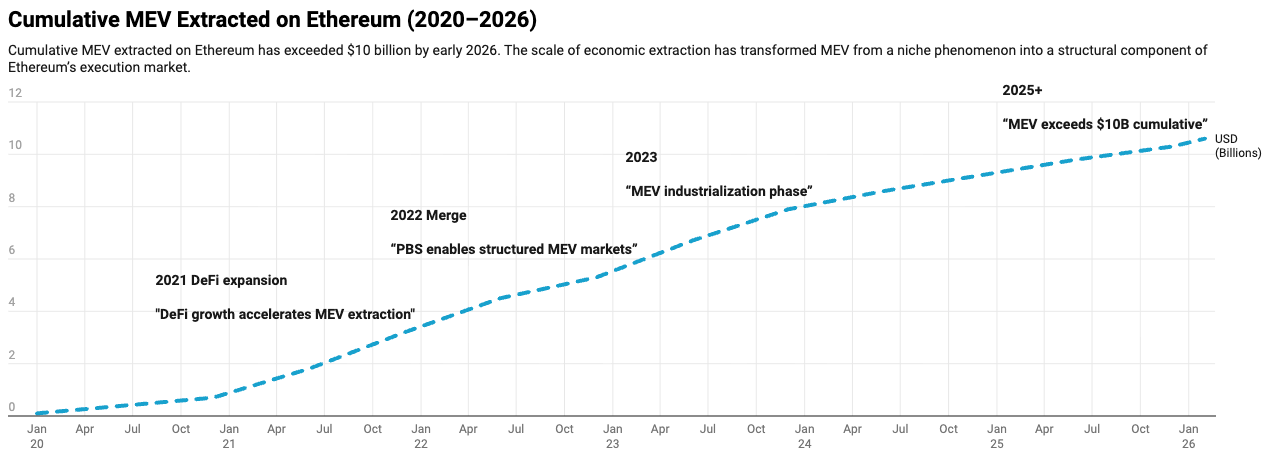

Con Ethereum procesando entre 1.2–2.6 millones de transacciones por día en 2025–2026 y el MEV extraído acumulativo superando los $9 mil millones, los entornos de ejecución abiertos se parecen cada vez más a arenas microestructurales adversariales en lugar de capas de liquidación neutrales.

La privacidad ya no es un debate ideológico sobre la anonimidad. Es un requisito de infraestructura para la preservación de capital, la integridad de la ejecución y la participación institucional.

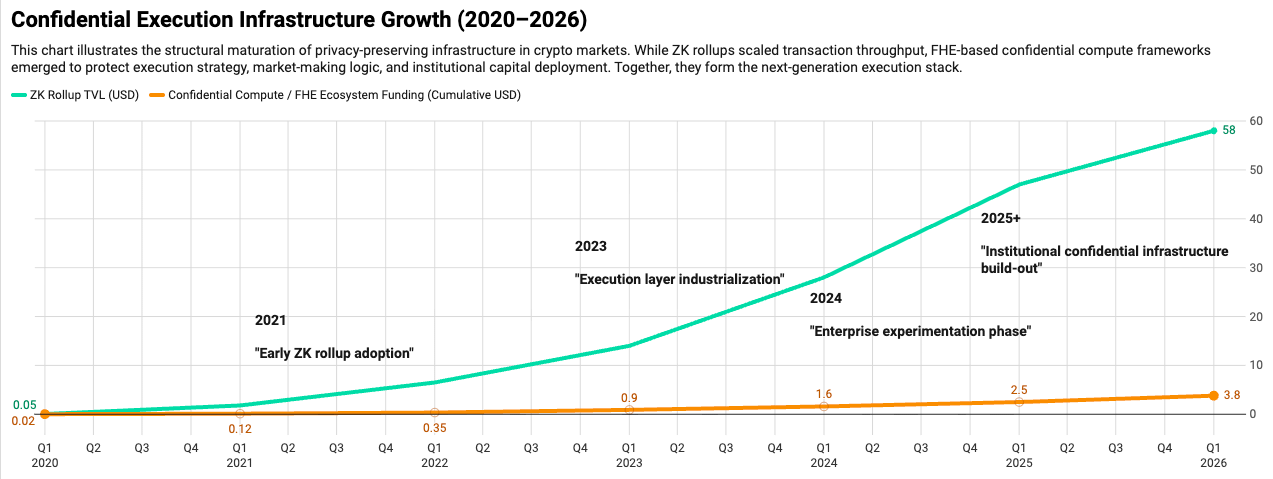

La siguiente fase de la evolución del mercado no es “privado vs público”, sino confidencialidad verificable, habilitada por la integración de sistemas de Zero-Knowledge (ZK) y encriptación totalmente homomórfica (FHE).

1. Contexto Macro: La Densidad de Capital Cambia Todo

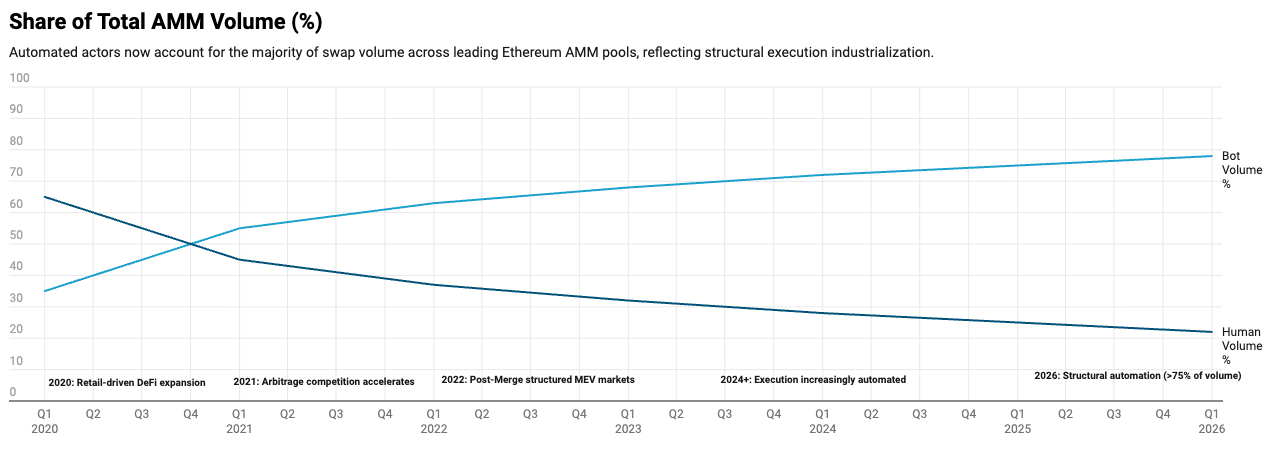

Entre 2020 y 2025, los mercados de activos digitales pasaron de la experimentación dominante del retail a ecosistemas densos en capital y pesados en infraestructura.

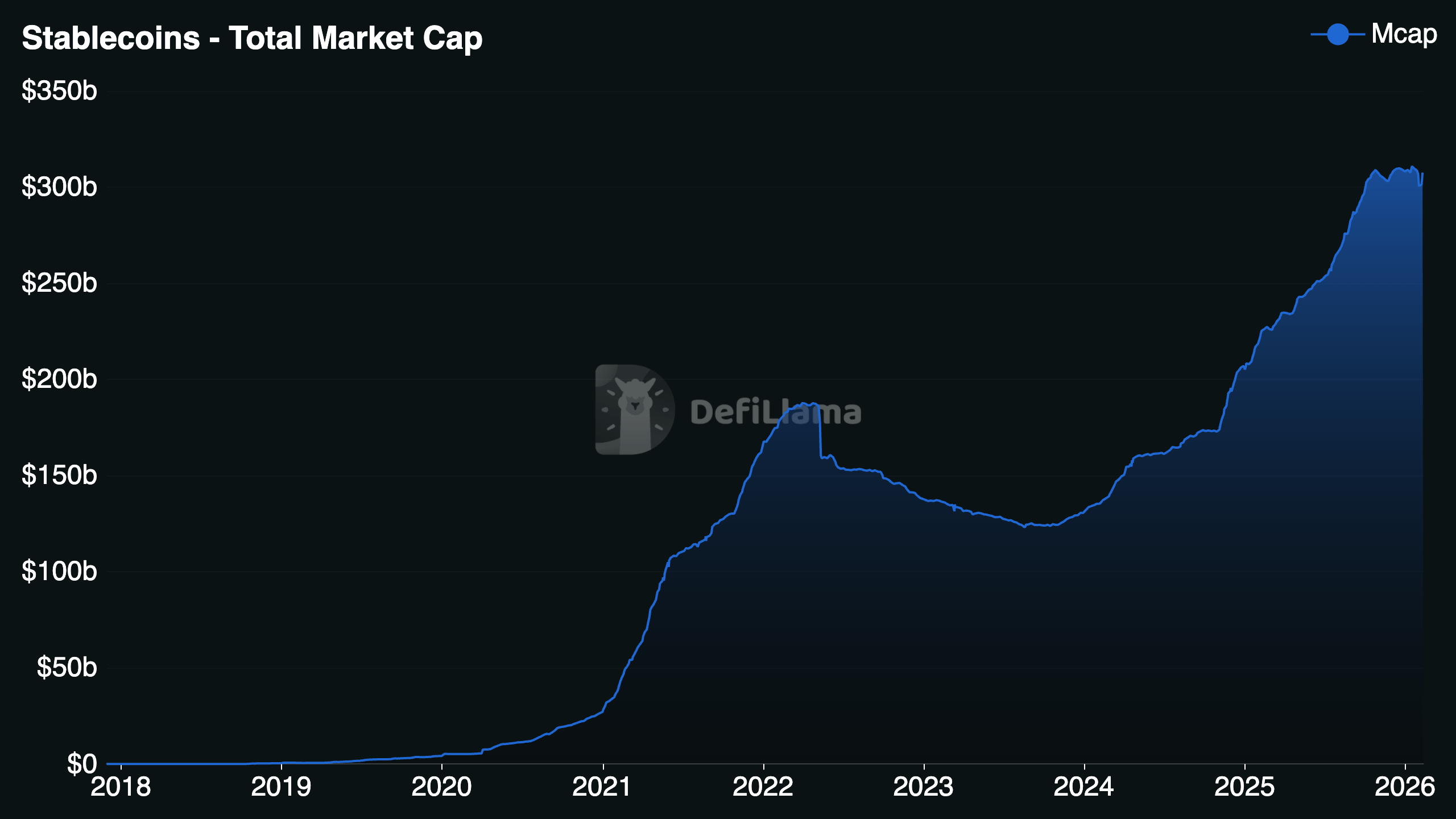

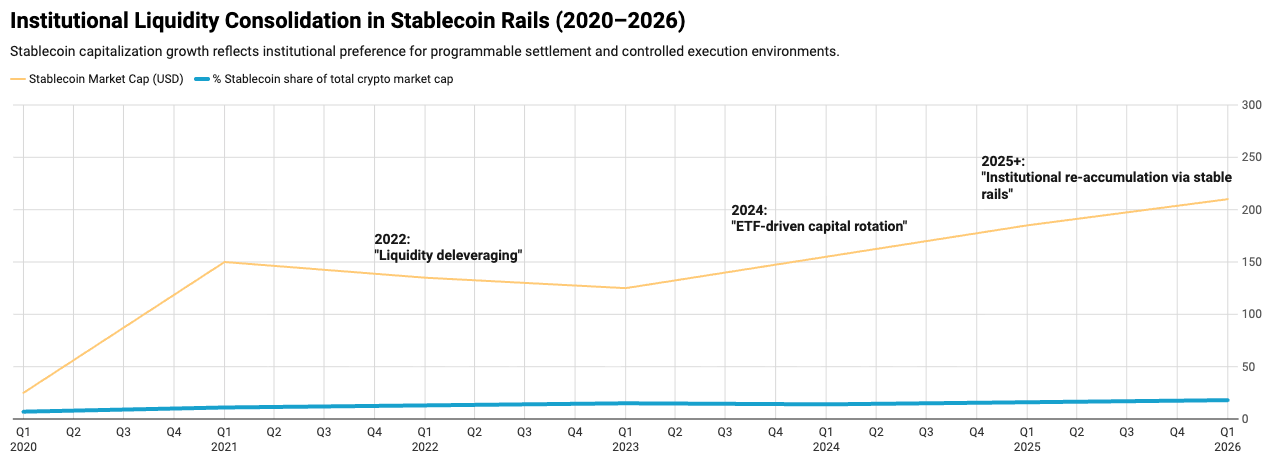

La oferta de stablecoins superó los $150B+ en todas las cadenas.

La capitalización del mercado de stablecoins se expande estructuralmente desde 2020. DeFi TVL superó periódicamente los $80–120B dependiendo del ciclo de mercado.

Las mesas institucionales, ETFs y productos estructurados ampliaron su exposición a activos vinculados a crypto.

A baja densidad de capital, la transparencia fomenta la confianza.

A alta densidad de capital, la transparencia invita a la extracción.

La estructura del mercado cambia una vez que el espacio en bloque se vuelve económicamente valioso.

2. MEV: Transparencia como Fuga Económica

El Valor Máximo Extraíble (MEV) representa la cuantificación más clara de la fuga inducida por la transparencia.

A principios de 2026:

La extracción acumulativa de MEV en Ethereum supera los $10B.

La extracción acumulativa de MEV en Ethereum supera los $10B (2026). Durante períodos volátiles, la extracción diaria fluctúa entre $15M y $25M.

Los ataques de sandwich representan aproximadamente el 30–35% del flujo tóxico, con deslizamientos ocultos que suelen oscilar entre el 0.5% y el 1.5% por intercambio afectado.

En ventanas de liquidez pico, las direcciones controladas por bots a menudo superan a los usuarios orgánicos de 2 a 3 veces en los principales grupos de AMM.

Esto no es un defecto de seguridad. Es un resultado del diseño del mercado.

La transparencia expone la intención de transacción antes del asentamiento.

La intención se convierte en información comercializable.

En las finanzas tradicionales, tal filtración de información previa a la negociación sería fuertemente regulada. En crypto, se monetiza algorítmicamente.

3. Migración del flujo de órdenes: Enrutamiento privado como práctica estándar

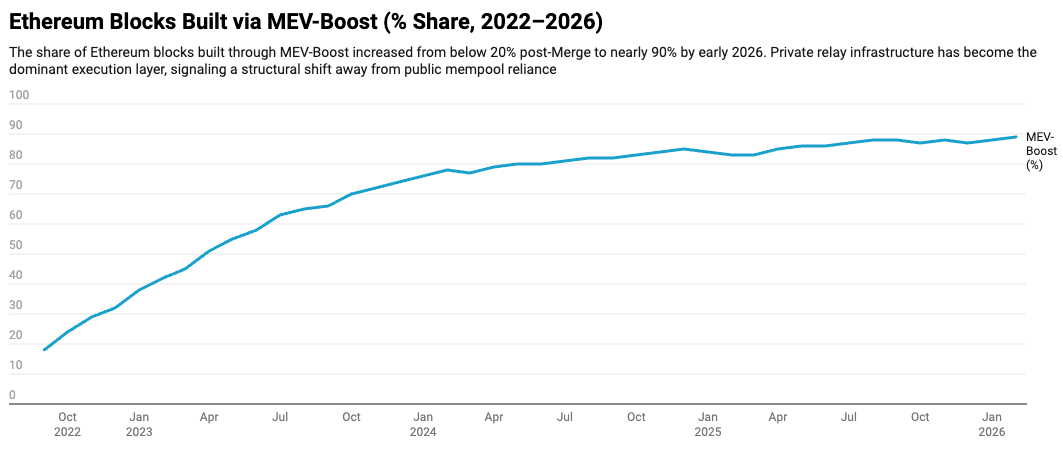

Más del 50% del flujo de órdenes de Ethereum ahora se enruta a través de relés privados o mecanismos de protección como Flashbots Protect y otras soluciones de Dark RPC.

La motivación no es la anonimidad.

Es la calidad de la ejecución.

El enrutamiento privado reduce:

Probabilidad de front-running

Exposición de sandwich

Filtración de estrategia

En ciertos casos, enrutar a través de infraestructura privada resulta en un costo de ejecución efectivo más bajo que la presentación pública en el mempool.

Esto marca un cambio estructural:

El mercado está demandando orgánicamente confidencialidad antes de que la regulación lo exija.

4. Estudio de caso: Zcash y adopción protegida

Zcash ofrece un indicador conductual útil de la demanda de privacidad.

A partir de febrero de 2026:

Aproximadamente 5 millones de ZEC (~30% del suministro circulante) residen en piscinas protegidas. Esto sugiere que las características de privacidad no son meramente ideológicas, se adoptan conductualmente cuando están disponibles.

Esto representa un aumento sustancial de aproximadamente el 11% en 2023.

Este crecimiento sugiere que las características de privacidad están siendo utilizadas en lugar de simplemente estar valoradas especulativamente.

La conclusión más amplia no se trata solo de Zcash.

Se trata de la preferencia demostrada del usuario cuando el asentamiento confidencial está disponible.

5. La Restricción Institucional: Transparencia vs Estrategia

Para las instituciones, el valor no reside únicamente en los saldos de tokens. Reside en:

Lógica de ejecución

Modelos de enrutamiento de liquidez

Algoritmos de riesgo

Marcos de arbitraje

Parámetros de creación de mercado

En entornos de ejecución transparente, estos se convierten en superficies de ataque.

Una estrategia cuantitativa revelada a través de la visibilidad del patrón de transacciones puede ser desarmada.

Un umbral de liquidación observado públicamente puede ser objetivo.

Un reequilibrio de tesorería puede ser anticipado.

Esto crea un paradoja:

Cuanto más sofisticado es el participante, más dañina se vuelve la transparencia total.

6. Zero-Knowledge y Encriptación Totalmente Homomórfica: Una Tesis en Capas

Zero-Knowledge: Estado verificable sin exposición de datos

Los sistemas de Zero-Knowledge permiten la prueba de corrección sin revelar las entradas subyacentes.

Los ZK-rollups ahora aseguran decenas de miles de millones en activos y permiten una verificación escalable con una divulgación de datos reducida. Constructos compatibles con el cumplimiento, como claves de vista y divulgación programable, alinean aún más los sistemas ZK con los requisitos regulatorios.

ZK protege principalmente la capa de verificación.

Asegura:

Transiciones de estado válidas

Auditabilidad pública

Corrección matemática

Sin embargo, ZK por sí solo no previene completamente la fuga de ejecución si las entradas son observables antes de la generación de prueba.

Encriptación Totalmente Homomórfica: Computación Confidencial

La encriptación totalmente homomórfica permite la computación directamente sobre entradas encriptadas sin decryption durante la ejecución.

Si ZK responde:

“¿Cómo probamos la corrección sin revelar datos?”

FHE responde:

“¿Cómo computamos sin revelar datos en absoluto?”

Para aplicaciones institucionales, esta distinción es crítica.

FHE permite:

Emparejamiento de órdenes encriptadas

Subastas confidenciales

Calificación crediticia privada

Ejecución de contratos inteligentes protegida por estrategia

Inferencia de IA segura en la cadena

La sobrecarga computacional sigue siendo no trivial. La latencia y los requisitos de hardware limitan la adopción universal. Sin embargo, las arquitecturas híbridas (ejecución FHE + verificación ZK) están surgiendo como modelos viables para flujos de trabajo de alto valor.

Arquitectura integrada: Confidencialidad verificable

Una pila confidencial con visión de futuro incluye:

Entradas de transacciones encriptadas (capa FHE)

Cómputo encriptado dentro de contratos inteligentes

Pruebas de Zero-Knowledge que verifican la corrección

Mecanismos de divulgación selectiva para cumplimiento

Auditoría regulatoria condicional

Este modelo preserva la descentralización mientras minimiza la fuga económica.

No elimina la transparencia.

La refina.

7. Convergencia Regulatoria: De la Anonimidad a la Privacidad Selectiva

La aplicación de Tornado Cash y el despliegue global de marcos como MiCA han cambiado la filosofía de diseño.

El modelo dominante ya no es “anonimidad total.”

Es Privacidad Selectiva, donde:

Los datos de ejecución están protegidos

La prueba de corrección permanece pública

El acceso regulatorio puede ser habilitado condicionalmente

Este marco es mucho más compatible con el capital institucional.

TradFi protege la información a través de contratos legales.

Crypto protege cada vez más la información a través de la criptografía.

8. Implicaciones Estructurales para el Diseño del Mercado

A medida que la densidad de capital aumenta:

Los mempools públicos se vuelven económicamente ineficientes

La ejecución transparente aumenta el costo oculto de las transacciones

MEV se convierte en un impuesto estructural

La infraestructura de privacidad reduce:

Volatilidad del deslizamiento

Riesgo de replicación de estrategia

Ineficiencia de capital

Con el tiempo, la confidencialidad de ejecución puede volverse tan fundamental como la verificación de firmas.

9. Perspectiva Estratégica

Crypto está pasando de la transparencia ideológica a la confidencialidad diseñada.

La evolución es predecible:

Fase 1: Transparencia radical para generar confianza

Fase 2: Concentración de capital y extracción

Fase 3: Confidencialidad criptográfica con verificabilidad

La privacidad no es una característica reactiva.

Es una infraestructura diferida.

A medida que ZK madura y FHE se vuelve computacionalmente viable a gran escala, las blockchains ya no se definirán por lo que revelan, sino por cuán eficientemente protegen la intención económica mientras preservan la corrección pública.

Para la adopción institucional, esto no es opcional.

Es estructural.

Este material es solo para fines informativos y no constituye asesoramiento de inversión.

Fuentes:

DefiLlama, Etherscan, Flashbots, mevboost.pics, Dune Analytics, divulgaciones de fondos públicos (2020–2026).