Adresy kryptograficzne nie są dokładnie najprostszą rzeczą do zapamiętania. Nikt tego nie robi, rzeczywiście. Często po prostu kopiujemy i wklejamy nasze adresy kryptograficzne, aby wysyłać i odbierać środki, i to wszystko. Jednak ten mały krok kopiowania i wklejania może okazać się strasznie zły, jeśli zdarzy ci się skopiować adres, który nie był tym, do którego zamierzałeś wysłać środki, ale się pomyliłeś, ponieważ wyglądał bardzo, bardzo podobnie i był w historii twojego własnego portfela. To jest zatrucie adresu.

Ten typ ataku zdarza się, gdy cyberprzestępcy tworzą ‚adresy vanity’, które są adresami kryptograficznymi o pewnym stopniu personalizacji. Istnieją nawet darmowe generatory online. Sprawiają, że te nowe adresy wyglądają jak najbardziej podobnie do tych dostępnych w twojej publicznej historii transakcji — Bitcoin, Ethereum i Obyte to publiczne sieci, na przykład, w których każdy może skonsultować większość transakcji za pomocą eksploratora.

Kolejnym krokiem jest wysyłanie bezsensownych kwot funduszy do twojego portfela, skutecznie ‘zatruwając’ historię transakcji. Kiedy później skopiujesz adres z historii transakcji do wysyłania funduszy, możesz przypadkowo wybrać podobny adres napastnika, powodując, że twoje monety trafią do niego zamiast do ciebie. W większości łańcuchów transakcje kryptowalutowe są nieodwracalne, więc jest mało prawdopodobne, że kiedykolwiek odzyskasz swoje fundusze po tym przeoczeniu.

Za kulisami

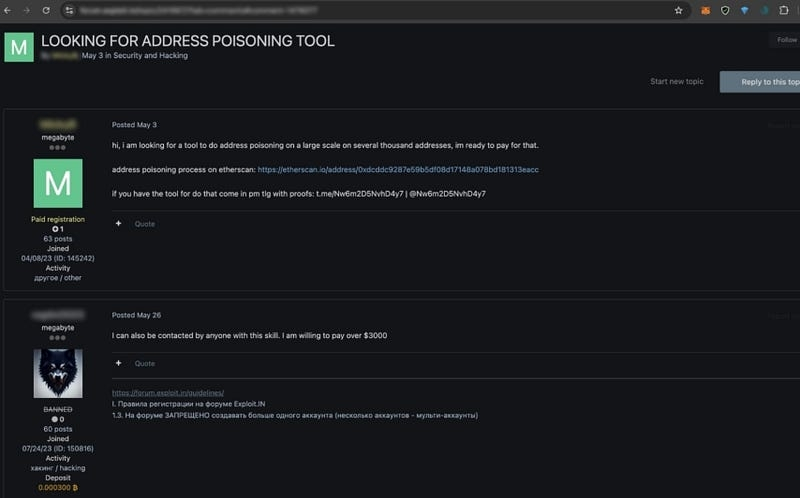

Jak opisuje Chainalysis, napastnicy prowadzący kampanie zatrucia adresów często polegają na gotowych narzędziach sprzedawanych na rynkach dark web. Te zestawy zawierają oprogramowanie, które tworzy tysiące adresów portfeli naśladujących prawdziwe, automatyzując proces wysyłania małych transakcji "pyłowych" do ofiar.

Dzięki przyjaznym dla początkujących interfejsom i szczegółowym przewodnikom, nawet mało umiejętni oszuści mogą uruchomić kampanie na dużą skalę. Na przykład, jedna kampania zaszczepiła ponad 82 000 fałszywych adresów Ethereum w 2024 roku, prawie 1% wszystkich nowo utworzonych adresów w tym okresie, celując w doświadczonych użytkowników kryptowalut z wyższymi saldami portfeli.

Osoba próbująca kupić Zestaw Narzędzi do Zatrucia Adresów w Darknecie. Obraz autorstwa Chainalysis

Osoba próbująca kupić Zestaw Narzędzi do Zatrucia Adresów w Darknecie. Obraz autorstwa Chainalysis

Jeden głośny atak z 3 maja 2024 roku, wymierzył w nieznanego wieloryba kryptowalutowego, skutkując wysłaniem 68 milionów dolarów w zawiniętym Bitcoinie (WBTC) do portfela kontrolowanego przez napastnika. Napastnik wykorzystał poleganie ofiary na prefiksach adresów, tworząc podobny adres, wystarczająco podobny, aby zmylić ofiarę w momencie wysyłania funduszy. Skradzione fundusze, krótko wyceniane na 71 milionów dolarów z powodu zmian rynkowych, zostały częściowo zwrócone po serii wiadomości na łańcuchu od ofiary, w tym zaszyfrowanej groźby. Napastnik zatrzymał 3 miliony dolarów zysku po przekierowaniu transakcji przez wiele portfeli pośredniczących.

Pomimo niskiego wskaźnika sukcesu na adresy złośliwe — tylko 0,03% otrzymało ponad 100 dolarów — skala kampanii i celowanie w ofiary o wysokiej wartości przyniosły znaczne zyski. Na przykład, 3 miliony dolarów zatrzymane przez oszusta powyżej przyniosły niezwykły zwrot z inwestycji na poziomie ponad 1 147%. Skradzione fundusze były głównie prane przez protokoły DeFi i scentralizowaną giełdę (CEX) w Europie Wschodniej. Ta kampania ilustruje, jak zatrucie adresów może łączyć niskie wysiłki z wysokimi potencjalnymi nagrodami, co czyni ją ciągłym zagrożeniem w przestrzeni kryptowalut.

Środki Zapobiegawcze – lub Unikaj Adresów

Chronienie się przed zatruciem adresów zaczyna się od skrupulatnej uwagi na szczegóły. Zawsze podwójnie sprawdzaj każdy znak w adresie portfela przed rozpoczęciem transakcji. Oszuści polegają na tym, że podobnie wyglądające adresy mogą łatwo zmylić użytkowników. Zamiast polegać na historii transakcji, kopiuj adresy bezpośrednio z zaufanych źródeł, takich jak zapisane kontakty, bezpośrednio z giełdy lub z zweryfikowanych wiadomości.

Niektóre portfele pozwalają nawet na zapisywanie legalnych adresów jako kontaktów, co przyspiesza i ułatwia przyszłe transakcje. Testowe transakcje to kolejna pomocna ochrona — wysyłanie najpierw małej, symbolicznej kwoty zapewnia, że adres jest poprawny przed przekazaniem dużych sum. Upewnij się tylko, że za drugim razem skopiujesz poprawny.

Wprowadzenie bezpiecznych praktyk do twojej kryptowalutowej rutyny jest istotne, ale możesz również uprościć swoje doświadczenie kryptowalutowe, korzystając z systemów, które minimalizują poleganie na adresach portfeli. Na przykład Obyte pozwala na wysyłanie funduszy za pomocą tekstów — prostych, udostępnialnych kodów, które można wysyłać przez e-mail, czat lub nawet drukować.

Te kody (dwanaście losowych słów) sprawiają, że transferowanie funduszy jest intuicyjne i bezadresowe, z jasnymi instrukcjami dotyczącymi ich odbioru, niezależnie od tego, czy jesteś nadawcą, czy odbiorcą. Takie podejście całkowicie eliminuje ryzyko zamieszania z adresami.

Ponadto Obyte pozwala również połączyć twój portfel z twoim adresem e-mail, nową nazwą użytkownika lub profilem GitHub za pomocą swojego systemu poświadczeń. Po weryfikacji możesz używać tych identyfikatorów, takich jak @nazwa_użytkownika, github/nazwa_użytkownika lub po prostu adres e-mail, zamiast kryptograficznych adresów, co czyni transakcje nie tylko bezpieczniejszymi, ale także znacznie bardziej przyjaznymi dla użytkownika.

Obraz wektorowy autorstwa Freepik

Pierwotnie opublikowano w Hackernoon

#AddressPoisoning #CryptoScamAlert #cryptowallets #CryptoAddresses #Obyte