L'indipendente ricercatore Giancarlo Lelli ha vinto il Q-Day Prize dalla Project Eleven, rompendo una chiave a 15 bit della crittografia ellittica grazie a un computer quantistico pubblico - questa è la più grande dimostrazione pubblica di un attacco quantistico di questo tipo fino ad oggi.

Come funziona l'attacco

Lelli ha recuperato la chiave privata da quella pubblica, esplorando lo spazio di ricerca di 32.767 possibili combinazioni usando un algoritmo modificato di Shor. Questo algoritmo mira a risolvere il problema del logaritmo discreto su curve ellittiche - la base matematica delle firme digitali che proteggono Bitcoin, Ethereum e la maggior parte delle blockchain.

In parole semplici: la firma digitale è un 'lucchetto' crittografico sul wallet. La sfida consiste nel calcolare la sua parte privata (la chiave segreta del proprietario) conoscendo la parte pubblica di questo lucchetto (aperta a tutti).

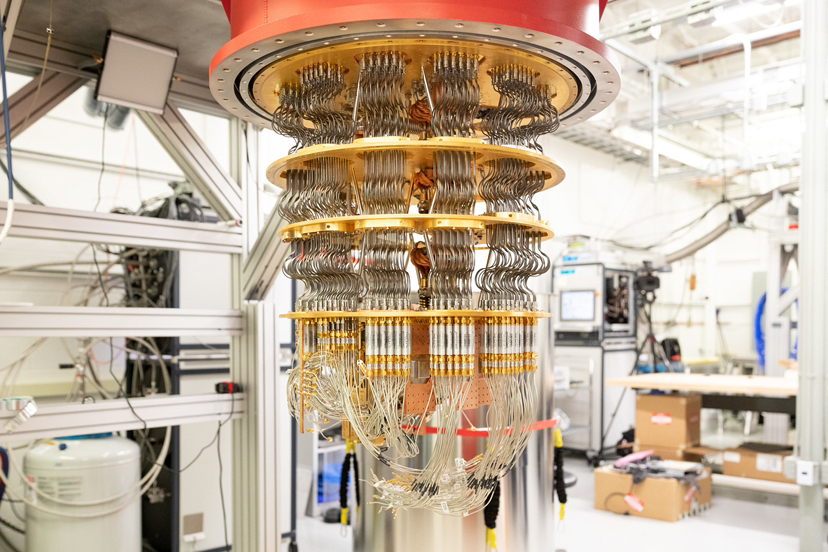

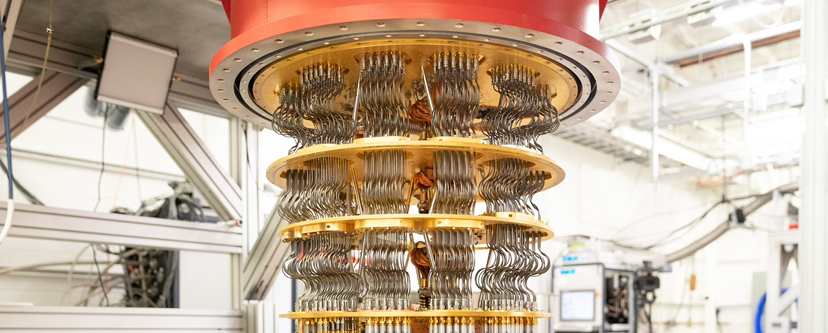

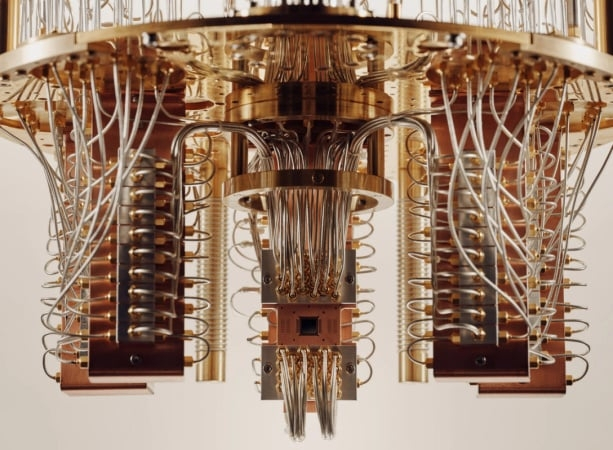

Lelli ha eseguito un attacco su dispositivi con circa 70 qubit (qubit - l'analogo quantistico di un normale bit), e l'intero processo è durato pochi minuti.

Project Eleven, una startup nel campo della sicurezza post-quantistica, ha premiato Lelli con 1 BTC, che al momento dell'annuncio valeva oltre $78.000.

L'entità del progresso

Gli attacchi quantistici alla crittografia ellittica sono passati negli ultimi sette mesi dalla teoria alla pratica. La prima dimostrazione pubblica di questo tipo su hardware quantistico è stata l'attacco a 6 bit dell'ingegnere Steve Tippikonik nel settembre 2025, utilizzando un computer IBM a 133 qubit. Il risultato di Lelli a 15 bit ha superato questo traguardo di 512 volte.

Il programma Q-Day Prize, il cui nome deriva dalla data ipotetica in cui un computer quantistico sarà in grado di rompere la crittografia moderna, è stato sviluppato per verificare se i sistemi quantistici pubblici possono andare oltre i calcoli banali.

Quanto è reale la minaccia per il mercato?

L'attuale risultato è lontano dalla reale minaccia:

Un test a 15 bit è decisamente inferiore alle chiavi a 256 bit, che proteggono i veri wallet nella rete Bitcoin.

Tuttavia, un attacco di questo tipo minaccia Bitcoin, Ethereum e asset digitali per un valore superiore a $2,5 trilioni, protetti da questo tipo di crittografia.

Gli sviluppatori non considerano questo divario un limite fisico insormontabile - lo vedono come un compito ingegneristico.

Le stime teoriche delle risorse necessarie per un attacco completo a un sistema a 256 bit sono drasticamente diminuite: un documento di Google del 2026 ha fissato la soglia sotto i 500.000 qubit fisici, e una successiva pubblicazione del California Institute of Technology e della compagnia Oratomic ha mostrato che, utilizzando processori basati su atomi neutri, potrebbero bastare solo 10.000 qubit.

Il CEO di Project Eleven, Alex Pruden, ha notato che il lavoro vincente è stato presentato da un ricercatore indipendente che ha lavorato su hardware cloud accessibile al pubblico, senza l'aiuto di laboratori nazionali o sviluppatori privati di chip quantistici.

Perché è importante

Questo esperimento dimostra che gli attacchi quantistici alla crittografia, che protegge i wallet di criptovalute, sono passati dalla teoria a esperimenti reali, pubblicamente replicabili - non in laboratori chiusi, ma su hardware cloud commerciale. In secondo luogo, l'attacco intensifica la discussione su come proteggere la rete: le soluzioni tecniche esistono già, ma qualsiasi aggiornamento forzato del protocollo Bitcoin si scontra con una contraddizione fondamentale tra la sicurezza della rete e il principio dell'inviolabilità della proprietà privata, insito nell'ideologia della finanza decentralizzata.