你点过记住密码吗?

大概率点过。而且点完之后,你就再也没想过这件事了!!!

浏览器帮你填,手机帮你同步,登录变得顺滑到几乎没有存在感。问题是,这个顺滑的背后,有一件事很多人其实从来没认真想过,这个密码现在到底存在哪?

是在你本地设备里?

还是已经同步到了云端?

是不是被某个你不太清楚的第三方密码管理服务接管了?

如果哪天出问题,是你自己丢了,还是别人那边被攻了?

去年LastPass被黑那次,其实挺典型的。几千万用户的加密密码库被拖走,理论上有主密码保护,但这类东西一旦落到攻击者手里,后面的风险就不是有没有被破解,而是什么时候被慢慢试出来。很多人当时才意识到一件事,你以为自己在管密码,其实是在把一整套数字身份,压在一个你并不完全掌控的地方。

这事最别扭的地方在于,你甚至不知道风险点在哪。

我们平时聊安全,喜欢说短板效应,但数字身份这块更像是,最短的那块木板,可能你连它在哪都不知道。

尤其放到中东这种金融数字化跑得很快的地方,这个问题更明显。很多机构已经强制双因素认证,流程看起来很严,但往下看一层,密钥到底怎么存、谁在管、怎么备份、怎么恢复,其实差异很大。有的做到了硬件隔离,有的还停留在半托管甚至类托管的状态。表面是都在做安全,底层的确定性却不一样。

也正因为这样,我后来再看@SignOfficial 白皮书里Security&Privacy那一块时,反而觉得它不是在讲一个很远的安全体系,而是在补一个一直被默认、但其实没被讲清楚的基础:密钥到底该怎么被管。 #Sign地缘政治基建

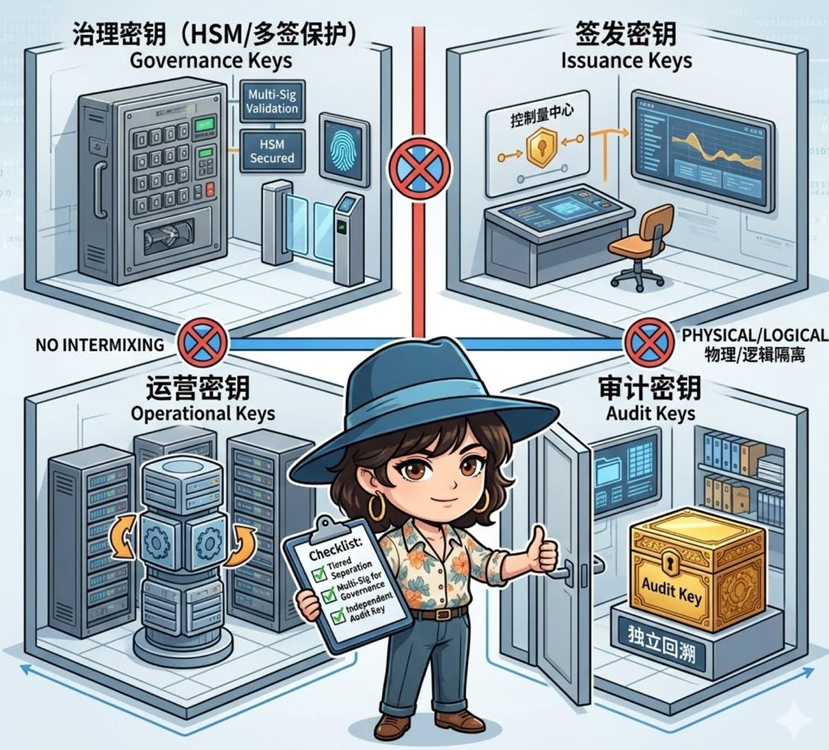

很多系统的问题,不是没有安全措施,而是把所有关键操作都压在一把万能钥匙上。一旦这把钥匙出问题,后面基本是连锁反应。Sign这里第一步做的,其实很朴素把密钥拆开。

治理密钥、签发密钥、运营密钥、审计密钥,各干各的事,不混用。

治理密钥这种最敏感的,必须放在HSM或多签这种更高等级的保护下,签发和日常运营的密钥要分离,避免一个环节出问题把整条链拖下水,审计相关的也单独处理,保证能独立回溯。你可以理解为,它不是在加强一把锁,而是把不同的门,用不同等级的锁分开。

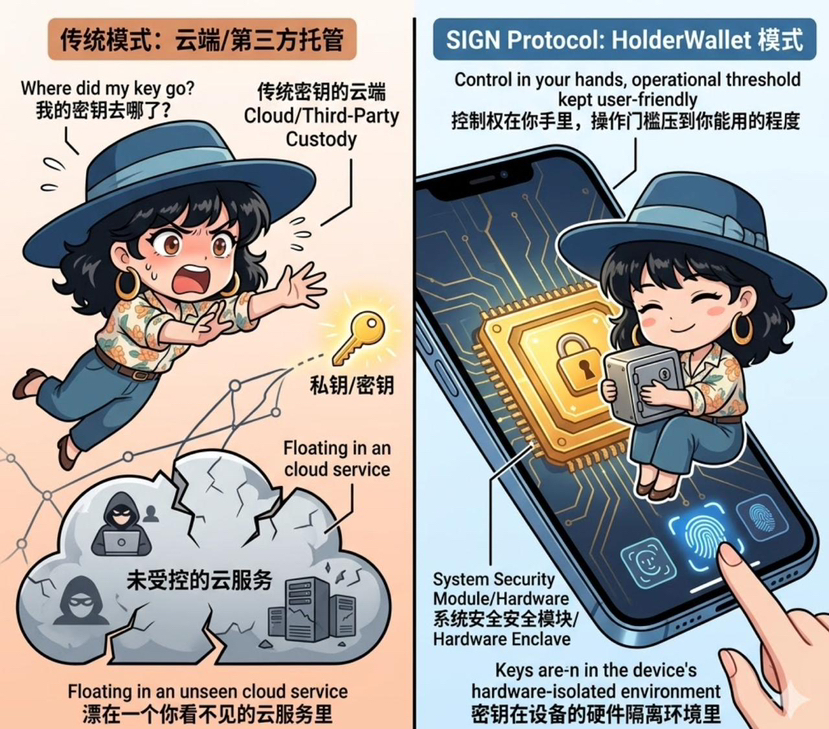

再往下,真正贴近个人使用的,是白皮书里提的HolderWallet设计。

核心其实就一句话,你的密钥你自己管。

但这个自己管,不是把一串助记词丢给你就算完事,也不是让某个中心化服务商替你托管。它强调的是非托管存储,加上设备级别的安全保护,比如生物识别、系统安全模块,以及可用但受控的备份恢复机制。换句话说,密钥是在你设备的硬件隔离环境里,而不是漂在一个你看不见的云服务里。

这点和记住密码的区别,其实挺本质的。前者很多时候是在换一个地方帮你存,后者是把控制权尽量留在你手里,同时把操作门槛压到你还能用的程度。

还有一个细节我觉得很关键,白皮书要求密钥轮换和恢复流程必须是documentedandtested。

听起来像一句规范话,但放在现实里其实很重要。很多系统都有恢复流程,但只是写在文档里,从来没真正演练过。等真出事的时候,才发现流程走不通、人不知道怎么操作、权限对不上。Sign这里的要求更像是,这些不是写给审核看的,而是必须真的跑过、验证过,确保在最糟的时候还能用。

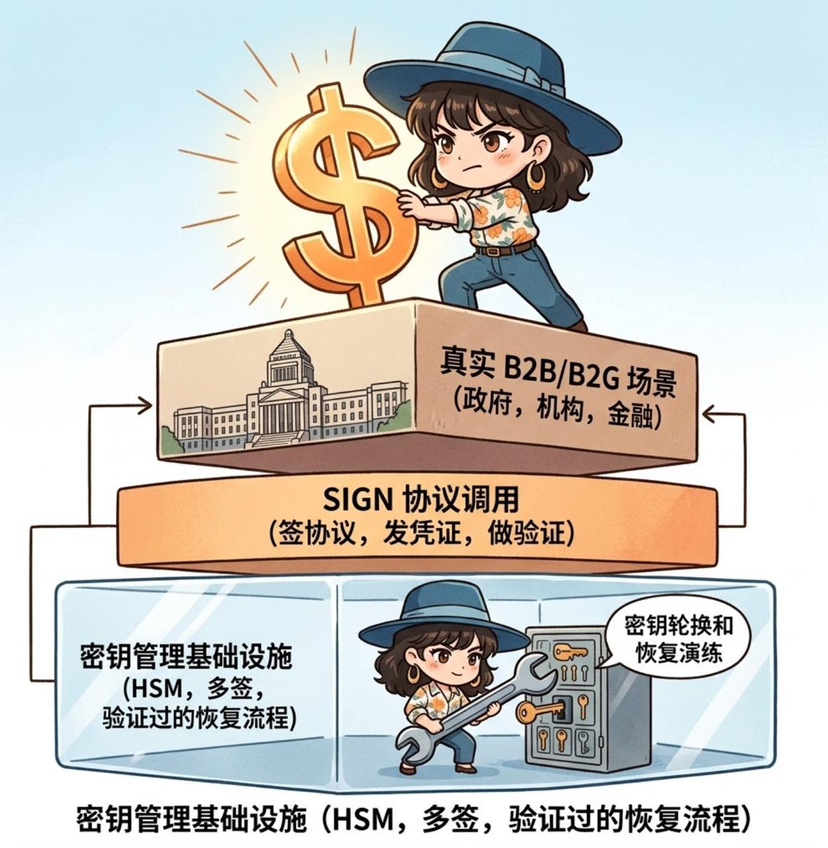

再往上看,你会发现密钥管理这件事,其实是所有链上操作的底座。无论是签协议、发凭证、做验证,本质上都离不开密钥。底座稳不稳,直接决定上面那些看起来很高级的应用,最后是可靠还是脆弱。

这也是为什么我觉得,$SIGN 的落点不只是协议调用这么简单。当SignProtocol往政府、机构这种级别去落的时候,背后带出来的是一整套密钥基础设施:HSM怎么部署,多签怎么配置,密钥怎么轮换,怎么做恢复演练。这些本身就是很重、很实际的B2G/B2B场景。

而每一次密钥操作、每一次权限变更、每一次关键动作,本身又可以生成attestation去记录和验证。调用不是空转,而是跟着这些真实的安全动作一起发生。

所以回到最开始那个看起来很日常的动作点一下记住密码。

真正需要担心的,从来不是你省不省这一步输入,而是,你把哪一部分控制权交出去了,以及你知不知道它现在在哪。

如果底层还是一团模糊,那上面再多认证流程,其实都是在一块不稳的地基上叠层。

Sign这套东西要是往现实里落得下去,它补的不是登录更方便,而是让你至少知道,那块最关键的木板,在哪,谁在管,出了问题能不能把它接回来。