Ogni ciclo crypto sembra ripetere la stessa lezione, anche se i dettagli sembrano sempre diversi all'inizio.

Ogni ciclo crypto sembra ripetere la stessa lezione, anche se i dettagli sembrano sempre diversi all'inizio.

Qualche anno fa ho visto una rete crescere incredibilmente veloce. A quel tempo, le metriche sembravano impressionanti. I conteggi delle transazioni stavano aumentando, il numero di portafogli che interagivano con la rete stava crescendo e i social media erano pieni di entusiasmo. Gli incentivi di liquidità e le ricompense di staking attiravano costantemente l'attenzione.

Per un momento, sembrava un'adozione genuina.

Ma è successo qualcosa di interessante quando quegli incentivi hanno cominciato a svanire.

L'attività è rallentata. Il numero di transazioni è diminuito. La liquidità si è spostata silenziosamente altrove. Molti degli indirizzi che un tempo sembravano "utenti attivi" hanno semplicemente smesso di interagire con la rete.

Quel momento ha cambiato il modo in cui valuto i nuovi progetti crypto.

Da allora, sono diventato meno interessato alle metriche di hype e più concentrato su una semplice domanda: cosa rimane quando gli incentivi scompaiono?

Questo è un motivo per cui ho studiato silenziosamente le idee dietro Midnight Network e il suo token, $NIGHT .

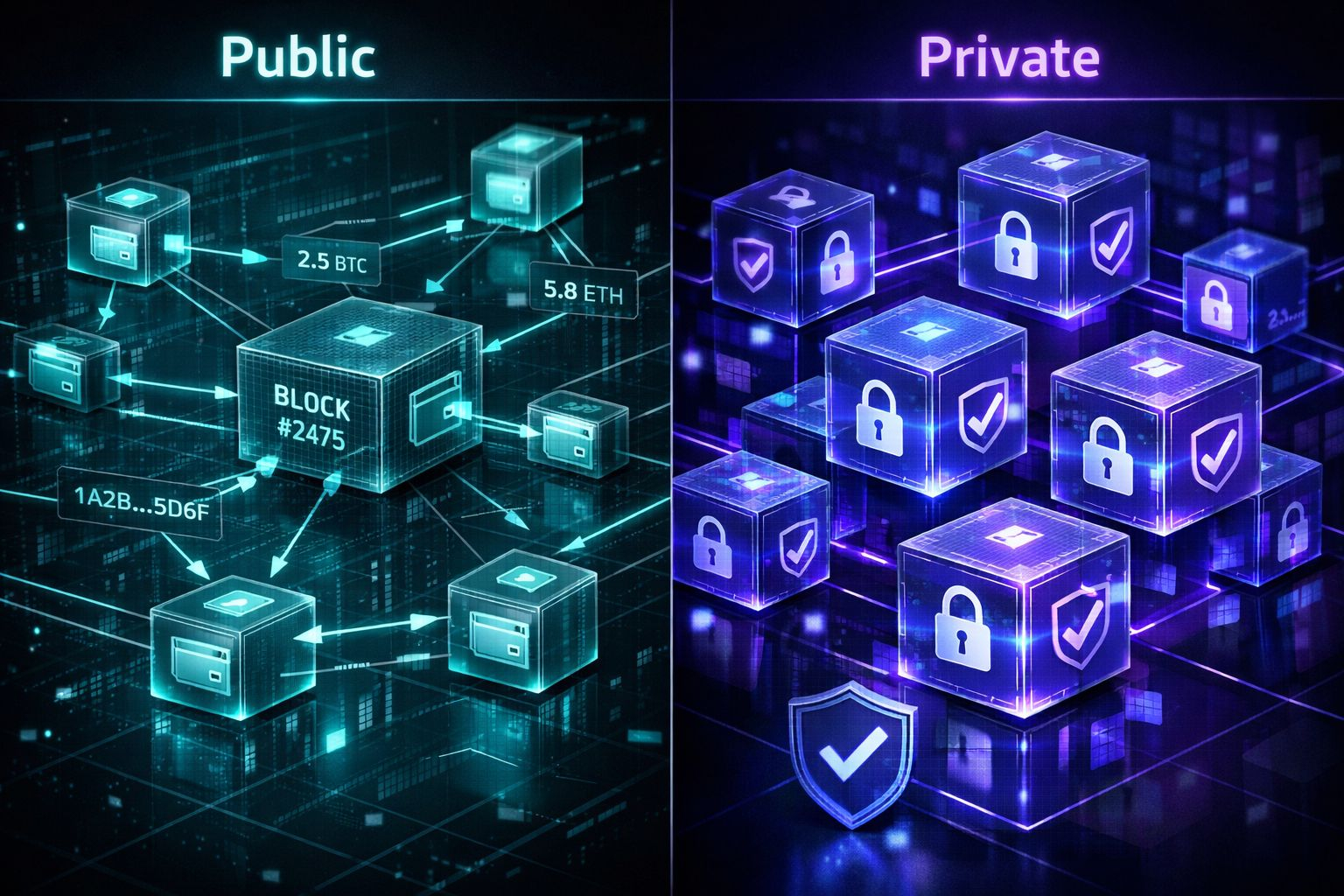

A un livello alto, il concetto tocca una delle tensioni strutturali di lunga data nella tecnologia blockchain: l'equilibrio tra trasparenza e privacy.

La maggior parte delle blockchain pubbliche è intenzionalmente trasparente. Ogni transazione, saldo del wallet e interazione con smart contract possono essere visualizzati da chiunque. Quella trasparenza rende possibile la verifica, ma crea anche limitazioni per le applicazioni in cui le informazioni sensibili non possono essere esposte pubblicamente.

Midnight Network cerca di esplorare un approccio diverso.

L'idea centrale è consentire che le computazioni e le transazioni siano verificate dalla rete senza rivelare i dati privati sottostanti. In altre parole, il sistema si concentra nel dimostrare che qualcosa è valido senza esporre l'informazione stessa.

Da un punto di vista ingegneristico, questo tipo di architettura mira a rendere possibili le applicazioni che preservano la privacy pur mantenendo la verificabilità su cui le blockchain dipendono.

Se tali sistemi funzionano come previsto, potrebbero potenzialmente supportare casi d'uso dove la riservatezza è importante: servizi finanziari, coordinamento dei dati aziendali o sistemi di identità che richiedono divulgazione selettiva.

Ma il concetto da solo non è ciò che determina se una rete ha successo.

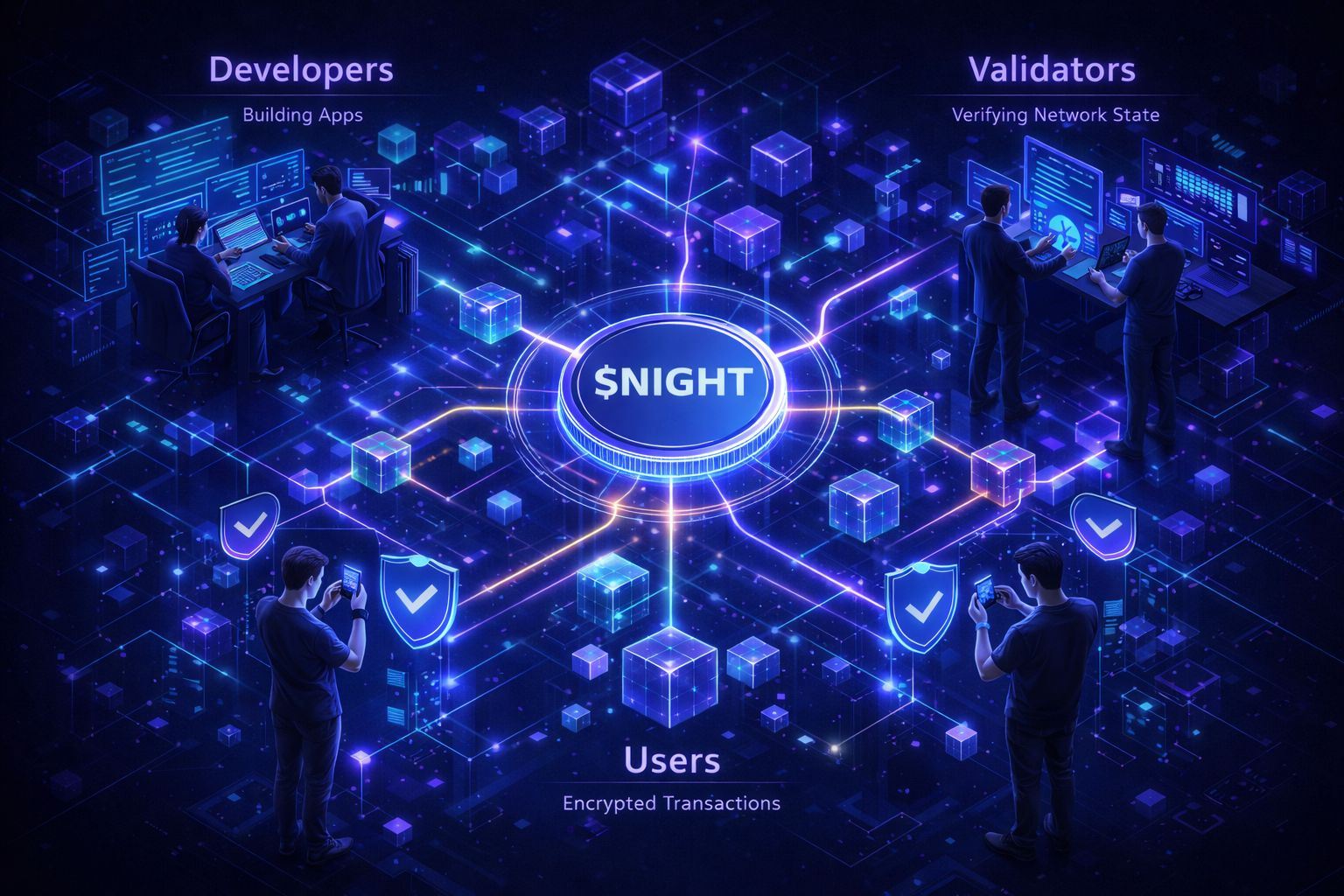

Ciò che conta di più è come la rete organizza la partecipazione.

All'interno di un protocollo come questo, diversi tipi di partecipanti interagiscono tipicamente con il sistema. Gli sviluppatori costruiscono applicazioni che si basano su esecuzioni private. Gli utenti interagiscono con quelle applicazioni mantenendo protette le informazioni sensibili. I validatori o gli operatori aiutano a verificare le transazioni e mantenere l'integrità della rete.

Lo strato del token si trova spesso al centro di quel processo di coordinamento.

Nel caso di $NIGHT , il token funge da parte del framework economico che allinea i partecipanti. I token in questi sistemi aiutano solitamente a supportare la validazione, la determinazione dei prezzi delle risorse e la partecipazione alla governance. Invece di essere solo un'attività speculativa, sono progettati per aiutare a coordinare l'attività attraverso una rete distribuita.

Certo, i mercati raramente valutano i token puramente in base al design.

La struttura del mercato è importante.

L'offerta circolante, la distribuzione tra i partecipanti iniziali e i programmi di sblocco possono influenzare come si comporta un token nel tempo. Un progetto può avere una tecnologia forte, ma se l'offerta entra nel mercato troppo rapidamente, la struttura dei prezzi può diventare instabile.

Ecco perché spesso guardo piattaforme di dati come CoinMarketCap o esploratori on-chain quando valuto progetti iniziali. Non perché i numeri stessi raccontino l'intera storia, ma perché aiutano a rivelare la struttura sottostante del mercato attorno a un token $NIGHT .

Ad esempio, il volume di scambi rispetto alla capitalizzazione di mercato può indicare se la liquidità è profonda o per lo più speculativa. La distribuzione dei detentori può a volte mostrare se la partecipazione si sta diffondendo o rimanendo concentrata tra un piccolo gruppo di indirizzi iniziali.

Nessuna di queste metriche da sola determina il successo, ma insieme iniziano a formare un quadro più chiaro.

Oltre alla meccanica di mercato, le reti focalizzate sulla privacy affrontano anche alcune sfide uniche.

Una di esse è la complessità tecnica.

I sistemi che si basano su verifiche crittografiche avanzate richiedono spesso infrastrutture specializzate. Se l'esecuzione dei nodi diventa troppo impegnativa o costosa, la decentralizzazione può gradualmente ridursi. Mantenere sia la privacy che la scalabilità è uno dei problemi ingegneristici più difficili nella progettazione della blockchain.

Un'altra sfida è la velocità di adozione.

L'infrastruttura per la privacy di solito diventa preziosa quando applicazioni reali la richiedono. Queste applicazioni — specialmente in ambienti regolamentati o aziendali — tendono a svilupparsi lentamente. Ciò significa che la tempistica per un'adozione significativa può essere più lunga rispetto alle narrazioni di mercato tipiche.

E poi c'è il ciclo narrativo stesso.

I mercati crypto si muovono rapidamente da un tema all'altro. Privacy, infrastruttura AI, soluzioni di scaling, ecosistemi di gioco: ogni narrazione tende a catturare l'attenzione per un periodo prima che il focus si sposti altrove.

I progetti che dipendono interamente dal momentum narrativo spesso faticano quando l'attenzione si sposta.

Ecco perché tendo a concentrarmi su quelli che chiamo "segnali noiosi".

I segnali noiosi raramente fanno tendenza sui social media. Appaiono silenziosamente nel tempo.

Modelli di transazione costanti. Gli stessi wallet tornano ad utilizzare la rete ripetutamente. Piccole ma costanti commissioni vengono pagate per attività reali. Settimane in cui la discussione sociale diventa silenziosa, ma l'uso sottostante continua a un ritmo stabile.

Questi modelli sono raramente entusiasmanti, ma spesso rivelano qualcosa di più importante dell'hype: persistenza.

Se una rete continua a funzionare durante i periodi tranquilli — quando gli incentivi sono minori e l'attenzione è altrove — è spesso in quei momenti che inizia a formarsi una vera infrastruttura.

In molti modi, i protocolli di successo alla fine sembrano meno mercati speculativi e più utilità. La loro importanza non deriva dall'eccitazione costante, ma dall'affidabilità.

Se @MidnightNetwork raggiungerà o meno quella fase è ancora una domanda aperta.

Per ora, tendo a vedere progetti come questo come esperimenti ingegneristici piuttosto che risultati garantiti. La tesi sarà probabilmente provata o confutata lentamente attraverso l'uso reale.

Se l'attività degli sviluppatori cresce costantemente, se le applicazioni iniziano a fare affidamento sulla rete per la verifica privata, e se le interazioni on-chain rimangono stabili anche durante i periodi di mercato più tranquilli, ciò suggerirebbe che qualcosa di significativo si sta formando.

Se l'attività svanisce ogni volta che gli incentivi scompaiono, è probabile che anche il mercato lo noti.

Quindi sono curioso di sapere come gli altri affrontano questo.

Quando valuti le reti emergenti, quali segnali ti convincono che l'adozione è reale piuttosto che guidata da incentivi?

E quali modelli on-chain ti fanno credere che un protocollo si sta lentamente trasformando in infrastruttura invece di essere solo un'altra narrazione di breve durata?

#MidnightNetwork #night #nighttoken