Durante mucho tiempo creí algo que muchas personas en crypto aún repiten casi automáticamente: que la transparencia por sí sola soluciona la confianza. Que si cada transacción es visible y cada pieza de datos permanece permanentemente en un libro mayor distribuido, el problema de la verificación desaparece. Sonaba elegante. Casi poético de una manera técnica. Pero cuanto más observas cómo los usuarios reales interactúan con los sistemas de blockchain, más complicada se vuelve la historia. Porque la transparencia resuelve un problema mientras crea silenciosamente otro. Y esa tensión es donde realmente comienza la conversación en torno a la infraestructura de conocimiento cero.

Cuando redes como Bitcoin aparecieron por primera vez, la idea radical era que nadie tenía que confiar en un banco, un gobierno o cualquier autoridad central para verificar una transacción. El sistema mismo podría probar que algo sucedió. Cada transferencia registrada, cada bloque validado, cada participante capaz de verificar el libro mayor de forma independiente. Se sentía revolucionario porque reemplazaba la confianza institucional con certeza matemática. Y durante los primeros días del dinero digital, ese diseño tenía perfecto sentido.

Pero la transparencia tiene un extraño efecto secundario una vez que los sistemas crecen lo suficientemente grandes. Al principio empodera a los usuarios. Luego los expone.

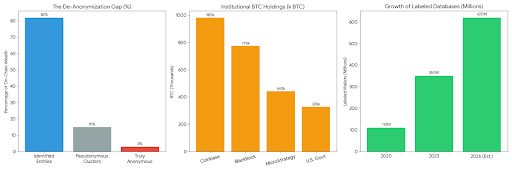

En la mayoría de las blockchains públicas hoy, las transacciones son técnicamente seudónimas, pero en la práctica los patrones se vuelven sorprendentemente visibles. Las direcciones de billetera mueven fondos, interactúan con contratos, comercian tokens, votan en sistemas de gobernanza, y lentamente se forma una huella de comportamiento. Las plataformas de análisis mapean estos patrones juntos. Los intercambios vinculan identidades a billeteras. De repente, el libro mayor supuestamente anónimo comienza a parecerse menos a un registro neutral y más a una pista de actividad permanente. No solo para individuos, sino también para organizaciones.

Aquí es donde la conversación comienza a cambiar. Porque el mundo real rara vez opera en extremos. El secreto total rompe la responsabilidad, pero la transparencia total rompe la privacidad. En algún lugar en el medio es donde la mayoría de los sistemas realmente funcionan. Y ese punto medio es precisamente donde proyectos como Midnight (NIGHT) comienzan a explorar una filosofía de diseño diferente.

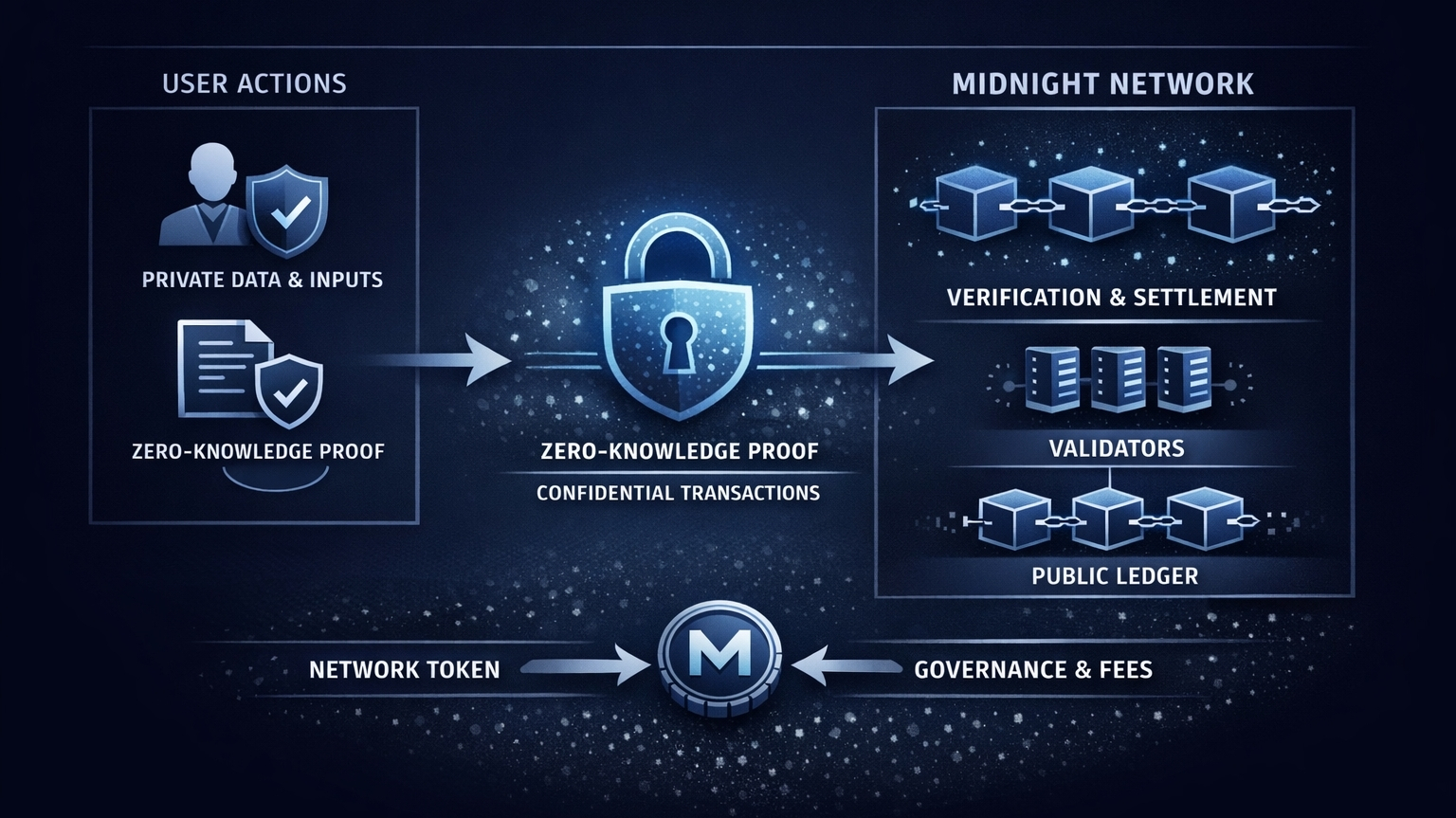

En el centro de esa filosofía se encuentra una idea criptográfica que suena casi como un paradoja la primera vez que la escuchas: las pruebas de conocimiento cero. El concepto es simple en teoría y complejo en ejecución. Un sistema permite a alguien probar que una afirmación es verdadera sin revelar la información subyacente que la hace verdadera. Imagina probar que eres elegible para algo sin revelar tu identidad completa. Imagina verificar un saldo sin exponer la cantidad real. La red verifica la condición, la confirma y sigue adelante. Los datos sensibles nunca se vuelven públicos.

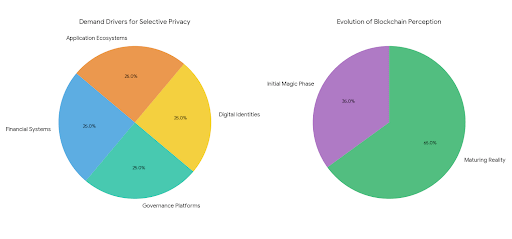

Cuando te encuentras por primera vez con la idea, casi se siente como un truco de magia disfrazado de matemáticas. Sin embargo, se está volviendo cada vez más importante a medida que la tecnología blockchain madura. Porque una vez que los sistemas financieros, las plataformas de gobernanza, las identidades digitales y ecosistemas de aplicaciones enteros comienzan a operar en la cadena, la demanda de privacidad selectiva se vuelve imposible de ignorar.

Toma las finanzas descentralizadas como un ejemplo. En una cadena transparente como Ethereum, las estrategias de trading pueden ser rastreadas en tiempo real. Las posiciones de liquidez se vuelven visibles. Las oportunidades de arbitraje se revelan a cualquiera que observe lo suficientemente de cerca. La transparencia mantiene el sistema honesto, sí, pero también introduce una exposición competitiva que los mercados tradicionales rara vez toleran. Los comerciantes son visibles. Las estrategias son visibles. A veces incluso las intenciones son visibles.

Ahora imagina un sistema donde las transacciones aún pueden ser verificadas por la red, pero ciertos detalles permanecen ocultos. No completamente secretos, solo selectivamente privados. Suficiente información para mantener la confianza, pero no suficiente para exponer cada detalle operativo. Ese sutil cambio es lo que la infraestructura enfocada en la privacidad intenta lograr, y es parte de la lógica arquitectónica detrás de Midnight (NIGHT).

Lo interesante es que esto no se trata realmente de ocultar cosas. Esa es la idea errónea a la que la gente a menudo salta. La privacidad en los sistemas blockchain no es lo mismo que el secreto. Se trata más de control. Quién ve qué, cuándo y por qué. En muchos aspectos se asemeja a la forma en que funciona la información en la vida cotidiana. Podrías mostrar tu identificación para verificar tu edad en un lugar, pero eso no significa que el lugar necesite tu registro completo de identidad almacenado para siempre. La verificación ocurre. El resto permanece privado.

Lo que hace que el problema sea complicado en sistemas descentralizados es que la verificación generalmente requiere datos públicos. Si todos no pueden ver el libro mayor, ¿cómo saben que es correcto? Ese es el rompecabezas que la criptografía de conocimiento cero intenta resolver. En lugar de revelar todo el conjunto de datos, el sistema produce una prueba que garantiza matemáticamente el resultado. No ves los datos subyacentes, pero sabes que la conclusión es válida.

Suena casi filosófico cuando lo piensas lo suficiente. Prueba sin exposición. Verdad sin divulgación.

Y quizás por eso la infraestructura de privacidad se ha convertido lentamente en una de las áreas más fascinantes del desarrollo de blockchain. No porque prometa movimientos de precios dramáticos o narrativas de tokens llamativos, sino porque aborda silenciosamente una limitación estructural que las primeras blockchains nunca resolvieron completamente. Las primeras redes se optimizaron para la transparencia porque la transparencia resolvía el problema inmediato de confianza. La próxima generación está experimentando con algo más matizado.

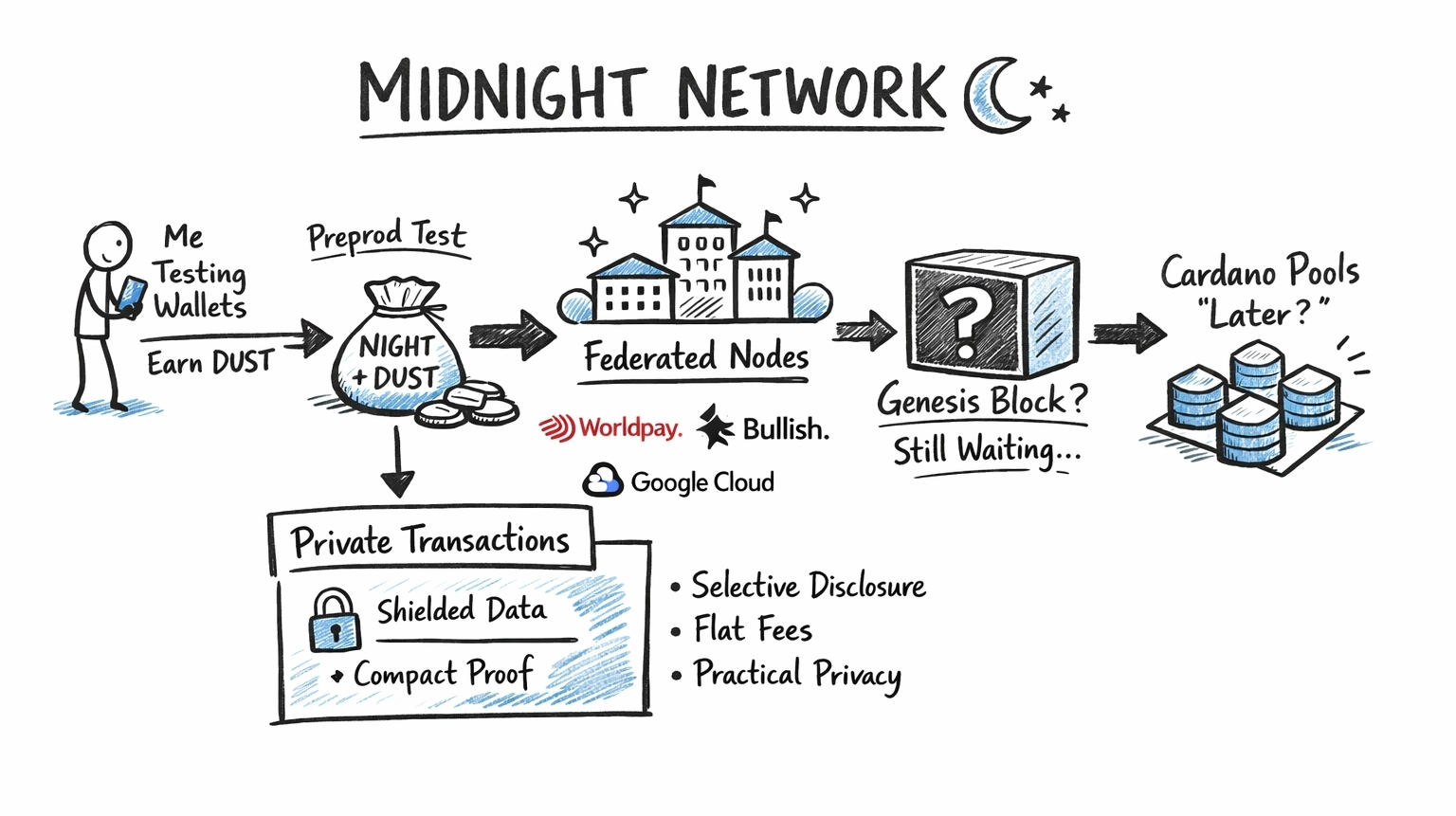

Proyectos como Midnight (NIGHT) intentan construir esa sutileza directamente en la capa de infraestructura. El objetivo no es reemplazar las blockchains públicas, sino expandir lo que pueden hacer. Un sistema donde las aplicaciones pueden elegir cuándo revelar datos y cuándo mantenerlos privados. Donde los usuarios mantienen la propiedad de su información mientras interactúan con redes descentralizadas. La verificación continúa, pero la exposición se vuelve opcional.

Por supuesto, ideas como esta tienden a atraer atención rápidamente en la industria cripto, y la atención a menudo llega más rápido que la adopción real. Ese es otro patrón que vale la pena reconocer. Al mercado le encantan las narrativas. Pruebas de conocimiento cero, cadenas de privacidad, blockchains modulares cada pocos años una nueva historia de infraestructura captura la imaginación colectiva. A veces la tecnología entrega exactamente lo que prometió. Otras veces la emoción se desvanece antes de que aparezca el uso real.

Es fácil medir cosas como el número de billeteras o titulares de tokens. Esas métricas lucen impresionantes en paneles de control y presentaciones a inversores. Pero también pueden ser engañosas. La creación de billeteras es simple. La actividad es más difícil. El verdadero indicador de un ecosistema saludable es el número de aplicaciones que la gente realmente usa y la consistencia de ese uso a lo largo del tiempo.

Los proyectos de infraestructura enfrentan un desafío único en este sentido porque su éxito depende en gran medida de los desarrolladores. Los constructores necesitan herramientas, documentación, marcos y tiempo. Especialmente con algo tan técnicamente exigente como la criptografía de conocimiento cero. Escribir contratos inteligentes ya es complejo. Escribir contratos que interactúan con pruebas criptográficas añade otra capa de dificultad.

Esa complejidad puede ralentizar la adopción, al menos inicialmente. Pero también puede crear bases sólidas una vez que las herramientas mejoren. Muchas tecnologías siguen este patrón. El desarrollo temprano se siente lento y experimental, luego de repente aparece una ola de aplicaciones prácticas una vez que las barreras de entrada disminuyen.

En algunos aspectos, la conversación en torno a la infraestructura de privacidad se siente similar a los debates anteriores sobre escalabilidad. Al principio, era principalmente teórica. Investigadores discutiendo posibilidades, desarrolladores experimentando con prototipos, comunidades discutiendo sobre compensaciones. Eventualmente, las herramientas mejoraron y se formaron ecosistemas enteros en torno a soluciones de escalado. La privacidad podría seguir un camino similar.

Aún así, es importante no romantizar demasiado la tecnología. Cada experimento de infraestructura conlleva riesgos. Los sistemas criptográficos deben implementarse correctamente, y los errores pueden ser catastróficos. La optimización del rendimiento sigue siendo un desafío constante. Generar y verificar pruebas requiere trabajo computacional, y las redes deben manejar esa carga de trabajo de manera eficiente si quieren soportar grandes números de usuarios.

También está la simple cuestión del tiempo. Los mercados se mueven rápidamente. La infraestructura evoluciona lentamente. A veces, los dos ritmos chocan.

Sin embargo, a pesar de esas incertidumbres, la dirección más amplia del desarrollo de blockchain parece estar moviéndose hacia modelos de gestión de datos más sofisticados. La primera generación demostró que la verificación descentralizada funciona. La segunda generación está explorando cómo esa verificación puede coexistir con la privacidad, el cumplimiento y las restricciones del mundo real.

Y tal vez esa sea la evolución silenciosa que está ocurriendo bajo la superficie de la industria en este momento. No una revolución dramática, no un cambio repentino, sino un reconocimiento gradual de que la transparencia y la privacidad no son opuestos. Son variables. Los sistemas pueden ajustarlas dependiendo del contexto.

Proyectos como Midnight (NIGHT) se sitúan en algún lugar de esa exploración, experimentando con lo que sucede cuando la verificación y la confidencialidad se diseñan juntas en lugar de tratarse como problemas separados. Si tendrán éxito dependerá de algo sorprendentemente simple: si los desarrolladores encuentran razones genuinas para construir aplicaciones que requieran este equilibrio.

Porque la tecnología por sí sola rara vez decide el futuro de un ecosistema. El uso lo hace.

Y a veces me pregunto si la infraestructura más importante en la próxima fase de Web3 no serán las redes más ruidosas o visibles, sino las capas silenciosas que trabajan en segundo plano, sistemas que prueban que las cosas son verdaderas mientras revelan casi nada en absoluto.

@MidnightNetwork #night $NIGHT