Ihr Blueprint für echten Schutz von Krypto-Vermögen

Best Practices zum Schutz von Krypto-Vermögenswerten gegen Hacks und Betrug.

Das Mantra "Nicht deine Schlüssel, nicht deine Coins" ist das Fundament der Krypto-Philosophie, aber wie lebt man praktisch danach? Betreten Sie die 90/10-Regel, eine einfache, aber leistungsstarke Strategie zur Sicherung Ihres digitalen Vermögens. Es ist die Kunst, eiserne Sicherheit mit notwendiger Marktverfügbarkeit zu balancieren.

Warum die 90/10-Teilung unverhandelbar ist

Zentrale Börsen sind hervorragend für den Handel, stellen aber einen einzigen Ausfallpunkt dar. Die Geschichte ist voller Beispiele für Hacks, Sperrungen und Plattformkollaps, bei denen Nutzer alles verloren haben. Die 90/10-Regel mindert dieses katastrophale Risiko. Ihre 90 % in kalter Speicherung sind Ihr souveränes Vermögen – immun gegen Börsenverletzungen. Ihre 10 % auf einer Börse sind Ihr operativer Fonds, um Gelegenheiten zu nutzen.

Ihr 90%: Fort Knox in Ihrer Tasche

Das ist Ihre langfristige, Buy-and-Hold-Allokation. Ihr Zuhause ist in Cold Storage – einer Hardware-Wallet wie Ledger oder Trezor, die Ihre privaten Schlüssel vollständig offline und vor internetbasierten Angriffen schützt.

· Aktion 1: Weisen Sie mit Bedacht. Kaufen Sie Hardware-Wallets nur von der offiziellen Website des Herstellers. Drittanbieter-Risiken führen dazu, dass manipulierte Geräte geliefert werden.

· Aktion 2: Das unsterbliche Backup. Ihre Seedphrase ist Ihr Master-Key. Schreiben Sie es auf eine Metall-Backupplatte, nicht auf Papier. Bewahren Sie dies an zwei separaten, ultra-sicheren Orten auf (z. B. einem Safe und einem Schließfach). Digitalisieren Sie es niemals – keine Fotos, keine Cloud-Notizen.

· Aktion 3: Überprüfen Sie Empfangsadressen. Überprüfen Sie immer die Empfangsadressen auf dem Bildschirm Ihrer Hardware-Wallet, bevor Sie Ihre 90% überweisen. Dies bekämpft Malware, die die Zwischenablage-Adressen ändert.

Ihr 10%: Der strategische Handelsplatz

Dieser Teil lebt auf einer vertrauenswürdigen, gesicherten Börse wie Binance. Behandeln Sie es strikt als Handelsplatz, nicht als Bank.

· Härtung Ihres Kontos: Aktivieren Sie Google Authenticator oder Authy für 2FA (niemals SMS). Aktivieren Sie die Whitelist für Abhebungsadressen und setzen Sie einen Anti-Phishing-Code.

· Die Denkweise ist entscheidend: Verstehen Sie, dass Sie ein intelligentes Risiko für Liquidität eingehen. Rebalancieren Sie das Portfolio regelmäßig, indem Sie Gewinne aus Ihrem 10%-Pool zurück in Ihre sichere 90% investieren.

1. Primäre Speicherstrategie (90/10-Regel)

Experten empfehlen ein "gestaffeltes" Sicherheitsmodell, um Sicherheit und Zugänglichkeit auszubalancieren:

Cold Storage (90%): Bewahren Sie den Großteil Ihrer Vermögenswerte in einer Hardware-Wallet (z. B. Ledger, Trezor) auf. Diese Geräte speichern private Schlüssel offline und machen sie immun gegen Remote-Hacking-Versuche.

Hot Wallets (10%): Verwenden Sie Software-Wallets (z. B. MetaMask, Trust Wallet) nur für aktives Trading oder tägliche Transaktionen. Bewahren Sie niemals Ihre Lebensersparnisse in einem Hot Wallet auf, da diese dauerhaft anfällig für Malware und Phishing sind.

2. Sicherheit der Seedphrase

Ihre Seedphrase ist der Master-Key für Ihre Mittel; sie zu verlieren oder preiszugeben bedeutet einen totalen Verlust.

Keine digitale Speicherung: Bewahren Sie Seedphrasen niemals in Cloud-Diensten, E-Mails, Notizen-Apps oder Passwortmanagern auf. Selbst Screenshots sind hochriskant.

Metall-Backups: Verwenden Sie Edelstahl- oder Titan-Backupplatten, um gegen Feuer, Wasser und physische Zersetzung zu schützen.

Physischer Schutz: Bewahren Sie Backups an geografisch separaten, sicheren Orten auf, wie einem feuerfesten Tresor zu Hause oder einem Bankschließfach.

Passphrasen: Fügen Sie ein "25. Wort" (Passphrase) zu Ihrer 24-Wort-Seed hinzu. Dies schafft eine separate "versteckte" Wallet, die sicher bleibt, selbst wenn die primäre Seed gefunden wird.

3. Kontozugriff & Identität

Harte Authentifizierung: Aktivieren Sie die Zwei-Faktor-Authentifizierung (2FA) für alle Austausch- und Wallet-Konten.

Vermeiden Sie SMS: Hacker können SMS-Codes über SIM-Swapping abfangen.

Verwenden Sie Apps/Hardware: Bevorzugen Sie Authenticator-Apps (z. B. Google Authenticator) oder physische Sicherheitsschlüssel wie YubiKey.

Biometrie: Wo verfügbar, verwenden Sie Fingerabdruck- oder Gesichtserkennung als zusätzliche Ebene der lokalen Zugriffskontrolle.

Passwortverwaltung: Verwenden Sie lange (15+ Zeichen), einzigartige und komplexe Passwörter, die von einem seriösen Manager (z. B. 1Password, Bitwarden) generiert werden.

4. Fortgeschrittene technische Verteidigungen

Multi-Signatur (Multi-Sig): Verwenden Sie für große Bestände Wallets, die mehrere private Schlüssel (z. B. 2-von-3) benötigen, um eine einzige Transaktion zu autorisieren, wodurch einen einzigen Ausfallpunkt ausgeschlossen wird.

Burner-Wallets: Verwenden Sie separate "Burner"-Wallets für Airdrops oder zum Testen neuer DeFi-Protokolle, um Ihre Hauptmittel von potenziell bösartigen Smart Contracts zu isolieren.

Token-Genehmigungen: Überprüfen und widerrufen Sie regelmäßig ungenutzte dApp-Berechtigungen mit Tools wie Revoke.cash, um zu verhindern, dass alte Verträge Ihre Wallet entleeren.

Abhebungs-Whitelists: Aktivieren Sie auf Börsen die "Whitelist", damit Mittel nur an Ihre vorab genehmigten Cold Storage-Adressen gesendet werden können.

5. Wachsamkeit gegen Betrug

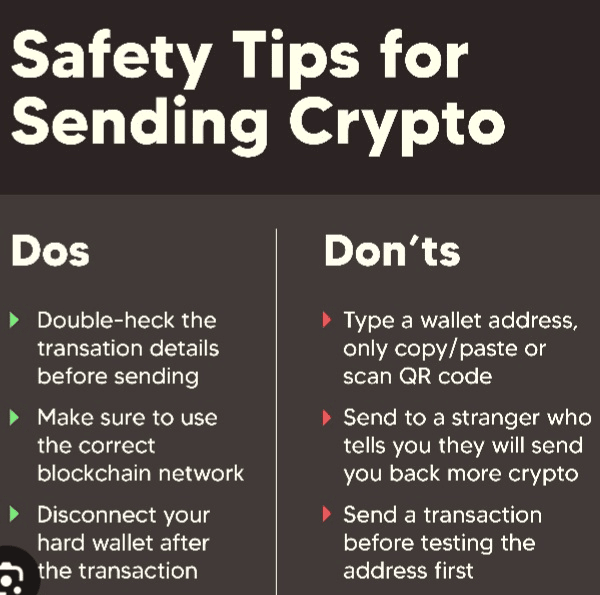

Manuelle Überprüfung: Überprüfen Sie immer die Vertragsadressen auf offiziellen Projektwebsites. Vertrauen Sie niemals Links aus Discord, Telegram oder sozialen Medien DMs.

Achtung "Support": Legitime Unternehmen werden niemals nach Ihrer Seedphrase oder Ihrem privaten Schlüssel fragen.

Öffentliches WLAN: Vermeiden Sie Transaktionen über öffentliche Netzwerke. Wenn nötig, verwenden Sie ein hochwertiges VPN, um Ihren Datenverkehr zu verschlüsseln.

Die Quintessenz: Seelenfrieden

Die 90/10-Regel ist nicht nur eine Frage der Aufteilung; es ist eine Denkweise proaktiver Souveränität. Sie stellt sicher, dass selbst im schlimmsten Fall mit einem Austausch Ihr Großteil des Vermögens unberührt bleibt. In Krypto ist das größte Vermögen nicht nur Ihr Portfolio – es ist Ihre Sicherheit und Ihr Seelenfrieden.

Härtung Ihres Austauschkontos: Über die bloße 2FA hinaus

Beste Praktiken zur Sicherung von Krypto-Assets vor Hacks und Betrug.

· Warum es kritisch ist: Die meisten Benutzerverluste auf Börsen entstehen durch "benutzerspezifische" Angriffe wie Phishing und SIM-Swapping, nicht durch Plattform-Hacks. Richtig konfigurierte Kontoeinstellungen sind Ihre erste Verteidigungslinie.

· Essentielle Sicherheitscheckliste:

· Verwenden Sie eine Authenticator-App für 2FA: Vermeiden Sie SMS-basiertes 2FA, das anfällig für SIM-Swapping ist.

· Aktivieren Sie die Whitelist für Abhebungsadressen: Dies beschränkt Krypto-Abhebungen nur auf vorher genehmigte Adressen, die Sie kontrollieren.

· Setzen Sie einen Anti-Phishing-Code: Dies hilft Ihnen, echte Binance-E-Mails zu identifizieren.

· Überprüfen Sie die Anmeldedaten & Geräteverwaltung: Überprüfen Sie regelmäßig auf unbefugten Zugriff und entfernen Sie alte Geräte.

· Schlüssel-Einsicht: Behandeln Sie Austauschkonten wie einen Handelsplatz, nicht wie einen Banksafe. Die Bequemlichkeit des schnellen Handels geht mit dem Verständnis einher, dass Binance die Schlüssel kontrolliert und regulatorische Maßnahmen den Zugang beeinflussen können.

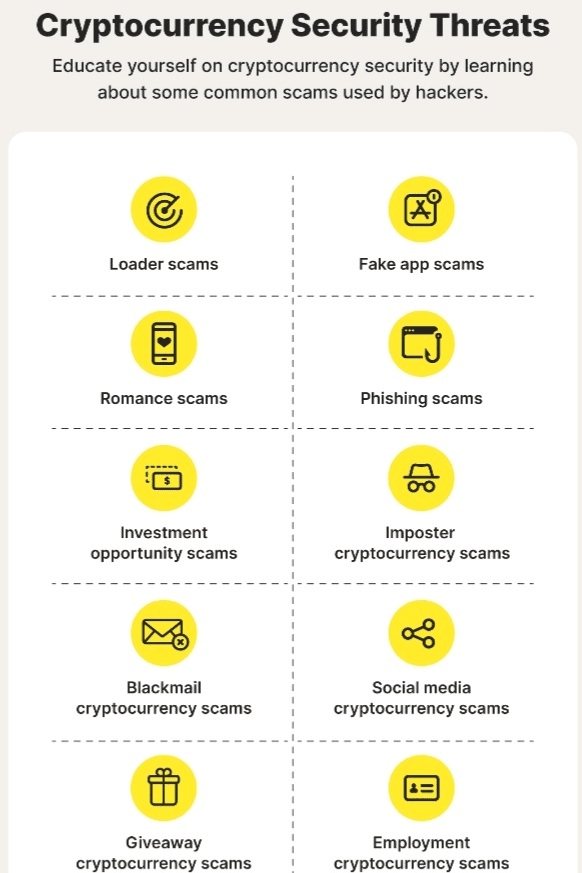

Erkennung & Vermeidung der größten Krypto-Betrügereien 2026

Dieses Thema bildet die Benutzer darüber auf, wie man moderne Betrügereien erkennt, was entscheidend ist, da Betrüger zunehmend KI nutzen und neue Investoren ins Visier nehmen.

· Warum es kritisch ist: Krypto-Betrugsverluste in den USA allein betrugen 9,3 Milliarden Dollar im Jahr 2024. Betrüger nutzen fortschrittliche Taktiken, einschließlich Deepfakes und synthetischen Identitäten, wodurch Betrügereien schwerer zu erkennen sind.

· Rote Fahnen, auf die man achten sollte:

· Investitions-/Phishing-Betrügereien: Unsolizitierte Angebote mit garantierten hohen Renditen, gefälschte Kundenservicemitarbeiter, die nach Ihrer Seedphrase fragen, oder geklonte Websites.

· Geldwäsche-Muster: Schnelle Bewegung von Mitteln durch mehrere Wallets, Nutzung von Privatsphäre-Mixern/Tumblern oder Transaktionen, die gerade unter den Meldegrenzen liegen.

· Umsetzbare Verteidigung:

· Teilen Sie niemals Ihre Seedphrase oder privaten Schlüssel mit jemandem, aus irgendeinem Grund.

· Überprüfen Sie alle Website-URLs und offiziellen Kontakte direkt über die offiziellen sozialen Medien oder GitHub des Projekts.

· Seien Sie skeptisch gegenüber "dringenden" Gelegenheiten, die Sie unter Druck setzen, schnell zu handeln.

Wie man diese Strategien umsetzt

Um Ihnen den Einstieg zu erleichtern, hier eine Zusammenfassung der wichtigsten Maßnahmen aus den oben genannten Themen:

Selbstverwahrung & Speicherung

· Verwenden Sie eine Hardware-Wallet für langfristige Bestände

· Befolgen Sie die 90/10-Speicheraufteilungsstrategie

· Sichern Sie Ihre Seedphrase auf Metall, nicht digital

Börsensicherheit

· Aktivieren Sie authentifikatorbasierte 2FA (nicht SMS)

· Aktivieren Sie die Whitelist für Abhebungsadressen

· Überprüfen Sie regelmäßig die Anmeldedaten und Geräte

Betrugsbewusstsein

· Teilen Sie niemals Ihre Seedphrase – kein legitimer Dienst wird danach fragen

· Überprüfen Sie die Website-URLs und Kontakte direkt von offiziellen Quellen

· Seien Sie vorsichtig bei unaufgeforderten Angeboten und dringenden Anfragen

Um auf dem Laufenden zu bleiben, können Sie Sicherheitsfokussierte Konten auf Binance Square folgen (suchen Sie nach den Tags #Security oder #ScamAlert), Blogs von Herstellern von Hardware-Wallets abonnieren und Berichte von Blockchain-Analysefirme wie Chainalysis überwachen.

#CryptoSecurity #SelfCustody #ColdWallet #BinanceSquare #DYOR