Ich habe in den letzten Tagen über dieses spezielle Thema nachgedacht und komme immer wieder darauf zurück, weil es sich nicht sauber auflöst.

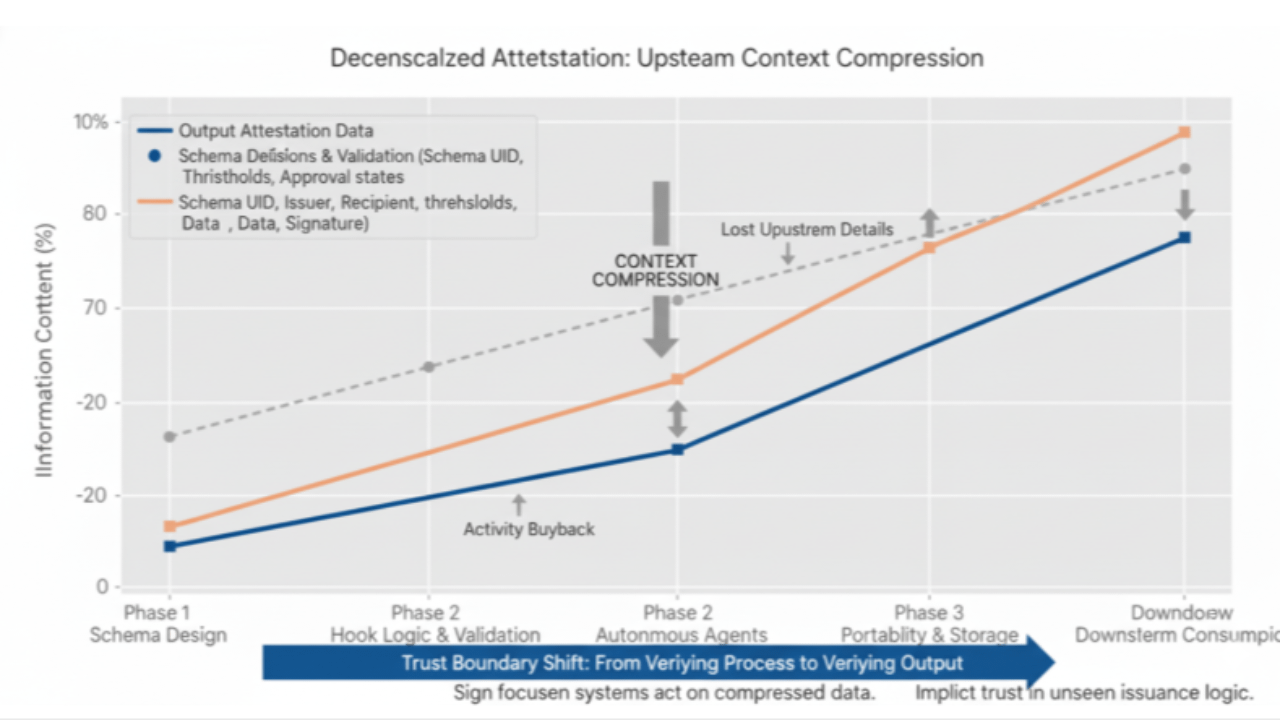

Wenn eine Bestätigung über Sign ausgestellt wird, ist bereits etwas passiert, bevor Sign damit in Berührung kam. Ein Schema-Autor hat entschieden, in welcher Form die Daten vorliegen müssen. Ein Hook hat überprüft, ob die Eingabe die Bedingungen erfüllt, die damit verbunden waren. Vielleicht eine Whitelist. Vielleicht eine Schwelle. Vielleicht ein Genehmigungsstatus einer Organisation, der weiter oben in einem System lebte, das Sign nie gesehen hat.

Das alles lief. Das alles bestand. Die Bestätigung existiert.

Und dann verschwindet fast all dieser Kontext.

Was vorwärts reist, ist der Ausgang. Schema UID. Ausstelleradresse. Empfänger. Attestierungsdaten in der Form, die das Schema erforderte. SignScan kann Ihnen alles sauber anzeigen. Es sieht vollständig aus. Es sieht so aus, als würde es alles Relevante enthalten.

Aber es enthält nicht die übergeordnete Logik, die entschied, dass dieser spezifische Eingang es wert war, zunächst ein Zertifikat zu werden. Es trägt nicht den institutionellen Genehmigungsstatus, der existierte, als der Hook ausgeführt wurde. Es bewahrt nicht die Bedingungen, die zum Zeitpunkt der Ausstellung wahr waren und möglicherweise nicht mehr wahr sind.

Sign komprimierte das alles in ein festes abfragbares Objekt und ließ alles andere los.

Ich verstehe, warum. Sie können den vollen Kontext jeder Entscheidung nicht unbegrenzt nach vorne tragen. Der ganze Sinn eines Attests ist, dass es portabel, wiederverwendbar und unabhängig vom ursprünglichen Prozess ist, der es erstellt hat. Diese Portabilität ist das Merkmal.

Aber ich sitze weiterhin mit den nachgelagerten Auswirkungen davon. TokenTable liest dieses komprimierte Objekt und handelt danach. Zugriffssysteme lesen es. Verteilungverträge lesen es. Keiner von ihnen sieht, was vor der Ausstellung des Attests herausgefiltert wurde. Keiner von ihnen weiß, welche Bedingungen zum Zeitpunkt, als der Hook diesen spezifischen Eingang übergeben hat und den daneben abgelehnt hat, wahr waren.

Sie sehen nur, dass dieses Attest existiert und das Schema übereinstimmt und die Signatur gültig ist. Das reicht aus, damit sie handeln können.

Und vielleicht ist das die meiste Zeit in Ordnung. Vielleicht ist die Kompression präzise genug, dass das, was wichtig ist, überlebt hat und das, was nicht wichtig war, korrekt verworfen wurde.

Aber die Leute, die dieses Attest nachgelagert lesen, können das nicht verifizieren. Sie vertrauen einem Prozess, den sie nie gesehen haben, der von Logik betrieben wird, die sie nicht inspizieren können, unter Bedingungen, die nicht mehr in derselben Form existieren wie bei der Ausstellung.

Sign machte es einfacher, diesem Vertrauen zu handeln. Es machte es nicht einfacher, es zu bewerten. @SignOfficial $SIGN