Die meisten nationalen digitalen Systeme wurden nicht mit Blick auf die Privatsphäre entwickelt. Sie wurden zur Kontrolle geschaffen. Jemand hat eine Datenbank erstellt. Jemand hält die Schlüssel. Es gibt einen Prüfpfad, aber es gibt auch die Hintertür. Die Architektur wurde nie in Frage gestellt, weil nichts Besseres existierte. Das ändert sich jetzt.

Hier ist, was S.I.G.N. anders macht. Es führt ein Prinzip ein, das einfach klingt, aber alles umstrukturiert. Privat zum öffentlichen. Prüfbarkeit für rechtmäßige Behörden. Diese beiden Ideen in einem System zu vereinen, ist kein Kompromiss. Es ist eine Entscheidung. Du behältst deine Daten. Die Behörden behalten ihren Zugang. Aber dieser Zugang ist strukturiert und protokolliert und begrenzt. Nicht offen. Nicht unsichtbar. Kontrolliert auf eine Weise, die du tatsächlich überprüfen kannst.

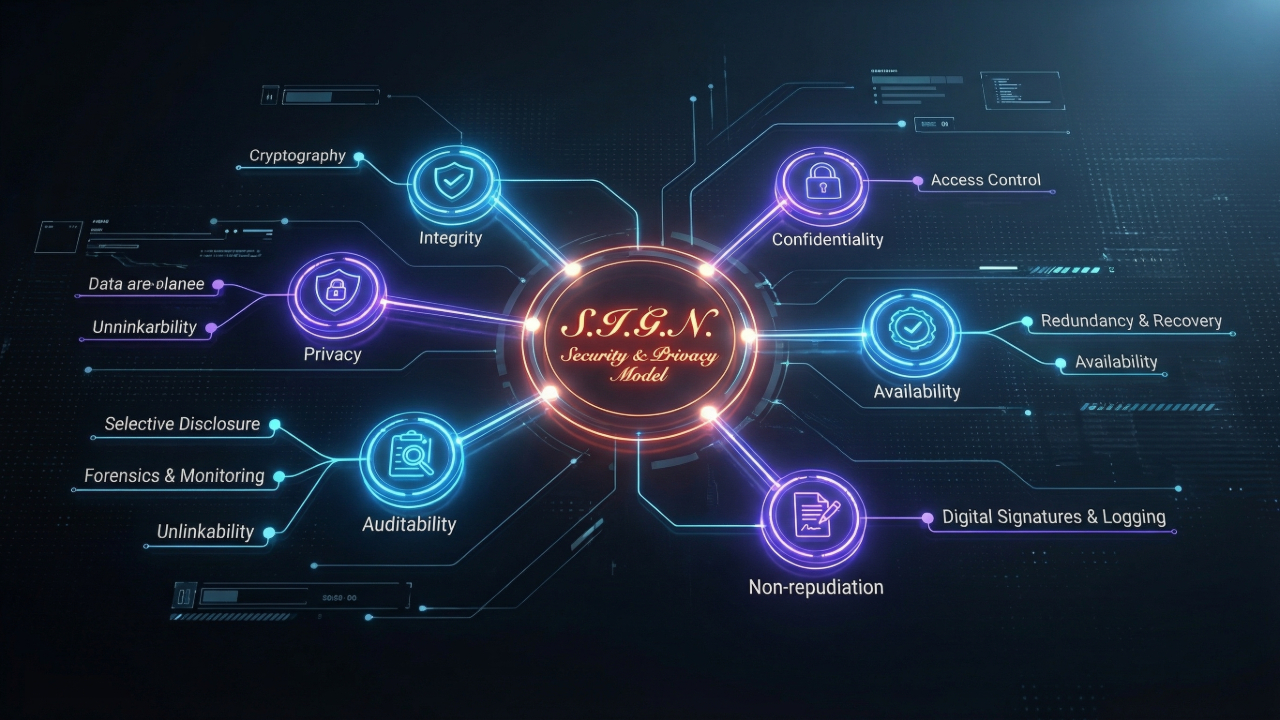

Fünf Sicherheitsziele halten das Ganze zusammen. Integrität bedeutet, dass niemand Ihre Daten verändert, ohne eine Spur zu hinterlassen. Vertraulichkeit bedeutet, dass Informationen nur dort bewegt werden, wo es erlaubt ist. Verfügbarkeit bedeutet, dass das System unter Druck nicht zusammenbricht. Nichtabstreitbarkeit bedeutet, dass, wenn etwas passiert, der recOrd hält und eine Ablehnung nicht möglich ist. Auditierbarkeit bedeutet, dass jede relevante Interaktion nachträglich überprüfbar ist. Dies sind keine Marketingziele. Sie werden durch Kryptographie und Zugriffskontrolle, die in die Architektur integriert sind, durchgesetzt, nicht am Ende darauf geschraubt.

Hier wird es ernst. Selektive Offenlegung bedeutet, dass Sie nur das beweisen, was erforderlich ist. Nicht Ihr vollständiger Datensatz. Nicht Ihre Geschichte. Nur die eine relevante Tatsache, die kryptografisch signiert und verifiziert ist. Nichts mehr verlässt Ihre Hände. Unlinkability bedeutet, dass Ihre Berechtigung von der Grenze nicht mit Ihrer Berechtigung vom Krankenhaus verbunden werden kann, es sei denn, Sie erlauben es. Minimale Offenlegung ist kein Ideal. Es ist der Standard. Das ist der Unterschied.

Legacy-Systeme funktionieren nicht so. Sie sammeln alles, weil Speicherplatz billig ist und das Löschen unbequem ist. S.I.G.N. kehrt das völlig um. Sammeln Sie nichts, was Sie nicht rechtfertigen können. Beweisen Sie nichts über das, was gefragt wurde. Die Architektur macht dies durchsetzbar, nicht nur schreibbar in einem Richtliniendokument.

Rollenbasierte Zugriffskontrolle ist der Bereich, auf den sich die Entscheidungsträger konzentrieren müssen. Nicht jeder Regierungsmitarbeiter sieht dieselben Daten, und in diesem System tun sie es nicht. Ein Zollbeamter erhält Reisegenehmigungen. Ein Gesundheitsadministrator erhält Gesundheitsberechtigungen. Eine Steuerbehörde erhält finanzielle Bestätigungen. Jede Rolle ist festgelegt. Jeder Zugriff wird protokolliert. Ihre Daten schwimmen nicht frei über jede Behörde, die Ihr Leben berührt. Das ist die infrastrukturelle Realität, nicht nur das Versprechen.

Bedrohungsmodellierung ist von Anfang an eingebaut. Identitätsfälschung wird durch kryptografische Bindung verhindert. Sybil-Angriffe, bei denen jemand gefälschte Identitäten erstellt, um das System auszutricksen, werden durch Identitätsverankerung bei der Ausgabe gestoppt. Brückenmissbrauch in hybriden Bereitstellungen wird durch Gateway-Kontrollen und explizite Vertrauensannahmen gesteuert. Dies sind keine theoretischen Szenarien. Dies sind genau die Fehlerpunkte, die andere nationale Systeme in der Produktion kaputtgemacht haben.

Die Evidenzschicht ist das, was Verantwortlichkeit real macht. Mit kryptografischen Signaturen und realen Audit-Artefakten hinterlässt jede bedeutende Handlung eine Spur, die Sie selbst überprüfen können, kein Torwächter nötig, keine Autorität, der man ‚vertrauen‘ muss. Der Datensatz spricht. Das ist es, was Nichtabstreitbarkeit in der Praxis bedeutet. Kein Anspruch. Ein Beweis.

Regierungen stellen immer die gleiche Frage. Können wir etwas bauen, dem die Bürger vertrauen und das die Regulierungsbehörden verifizieren können? S.I.G.N. antwortet mit Architektur, nicht mit Versprechungen. Standards definiert. Bedrohungsmodell dokumentiert. Datenschutz in Code durchgesetzt, nicht in einem Whitepaper.

Wer immer die nationale digitale Infrastruktur kontrolliert, kontrolliert die Regeln, unter denen die Menschen leben. Das bedeutet, was programmierbare Systeme in großem Maßstab bedeuten. Die Frage ist nie, ob man bauen sollte. Es ist, wie man so baut, dass die Kontrolle legitim ist und Privatsphäre strukturell ist und Verantwortlichkeit in jede Richtung läuft. Verstehen Sie die Architektur, bevor Sie dem System vertrauen. Das ist das Wichtigste, was jeder Entscheidungsträger jetzt tun kann.

#signdigitalsovereigninfra $SIGN

@SignOfficial #SignDigitalSovereignInfra

Artikel

Privat per Standard. Prüfbarkeit durch Design. Neugestaltung der nationalen digitalen Infrastruktur mit S.I.G.N

Haftungsausschluss: Die hier bereitgestellten Informationen enthalten Meinungen Dritter und/oder gesponserte Inhalte und stellen keine Finanzberatung dar. Siehe AGB.

37

559

Krypto-Nutzer weltweit auf Binance Square kennenlernen

⚡️ Bleib in Sachen Krypto stets am Puls.

💬 Die weltgrößte Kryptobörse vertraut darauf.

👍 Erhalte verlässliche Einblicke von verifizierten Creators.

E-Mail-Adresse/Telefonnummer