Okay, ich möchte heute die Richtung wechseln und ein wenig technischer werden. Nicht übermäßig technisch. Aber technisch genug, um Ihnen ein echtes Bild davon zu geben, wie es tatsächlich aussieht, auf @SignOfficial -Infrastruktur zu bauen, anstatt nur die Marketingbeschreibungen zu lesen. 🛠

Weil ich denke, dass es eine große Lücke gibt zwischen der Art und Weise, wie Infrastrukturprojekte sich selbst beschreiben, und wie es sich tatsächlich anfühlt, auf ihnen zu bauen. Und für $SIGN denke ich, dass die tatsächliche Entwicklererfahrung eine der wirklich unterschätzten Stärken ist.

Lassen Sie mich mit etwas beginnen, das mir persönlich sehr wichtig ist, da ich auf verschiedenen Blockchain-Plattformen gebaut habe: die Qualität der Abstraktion. Wenn Sie für institutionelle oder behördliche Anwendungsfälle entwickeln, möchten Sie nicht, dass Entwickler Krypto-Experten sind. Die meisten Unternehmensentwickler sind es nicht und sollten es nicht sein. Die Infrastruktur sollte die Komplexität abstrahieren, während sie die Garantien wahrt.

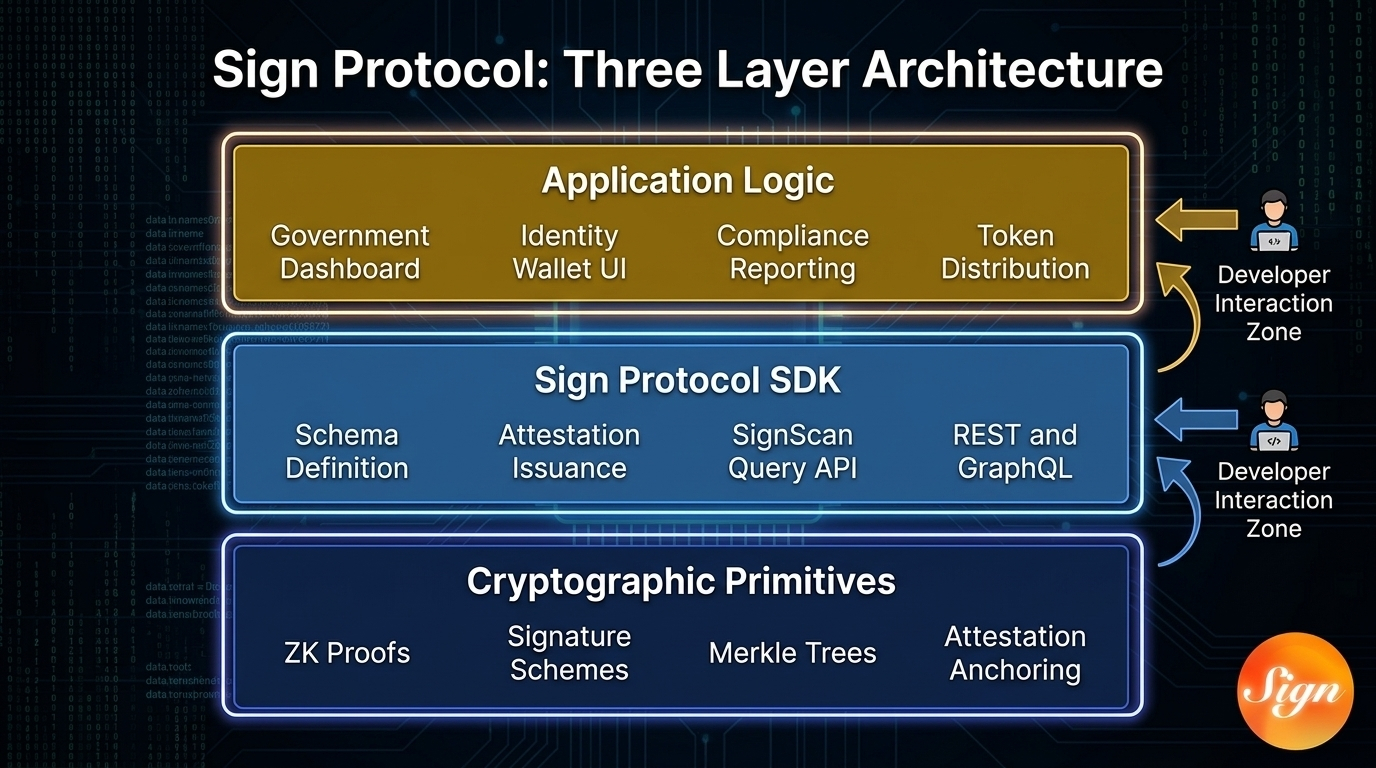

Das Sign Protocol macht dies durch ein sauberes Drei-Schichten-Modell. Ganz unten haben Sie die kryptografischen Primitiven. Zero-Knowledge-Proofs, Signaturschemata, Merkle-Bäume zur Verankerung von Bescheinigungen. Diese Schicht ist hochspezialisiert und Sie müssen als Anwendungsentwickler nicht damit arbeiten.

In der Mitte haben Sie die Sign Protocol Verträge und das SDK. Hier arbeiten die Entwickler tatsächlich. Sie definieren ein Schema für Ihre Datenstruktur. Sie stellen Bescheinigungen mit dem SDK aus. Sie fragen vorhandene Bescheinigungen über die REST- oder GraphQL-APIs von SignScan ab. Das SDK abstrahiert die kryptografischen Operationen in saubere Funktionsaufrufe.

Ganz oben haben Sie Ihre Anwendungslogik. Ihre Verwaltungsoberfläche für das Regierungsprogramm. Ihre Benutzeroberfläche für die Identitätsbrieftasche. Ihr Dashboard für die Compliance-Berichterstattung. Diese Schicht sieht aus wie jede andere Webanwendung, da das SDK die Interaktionsschicht mit der Blockchain behandelt.

Was ich an diesem Design schätze, ist, dass es Sie nicht zwingt, ein ZK-Proof-Engineer zu sein, um etwas Wertvolles darauf aufzubauen. Sie definieren, welche Fakten Sie ausdrücken müssen. Welches Maß an Datenschutz erforderlich ist, und das Protokoll übernimmt die kryptografischen Arbeiten.

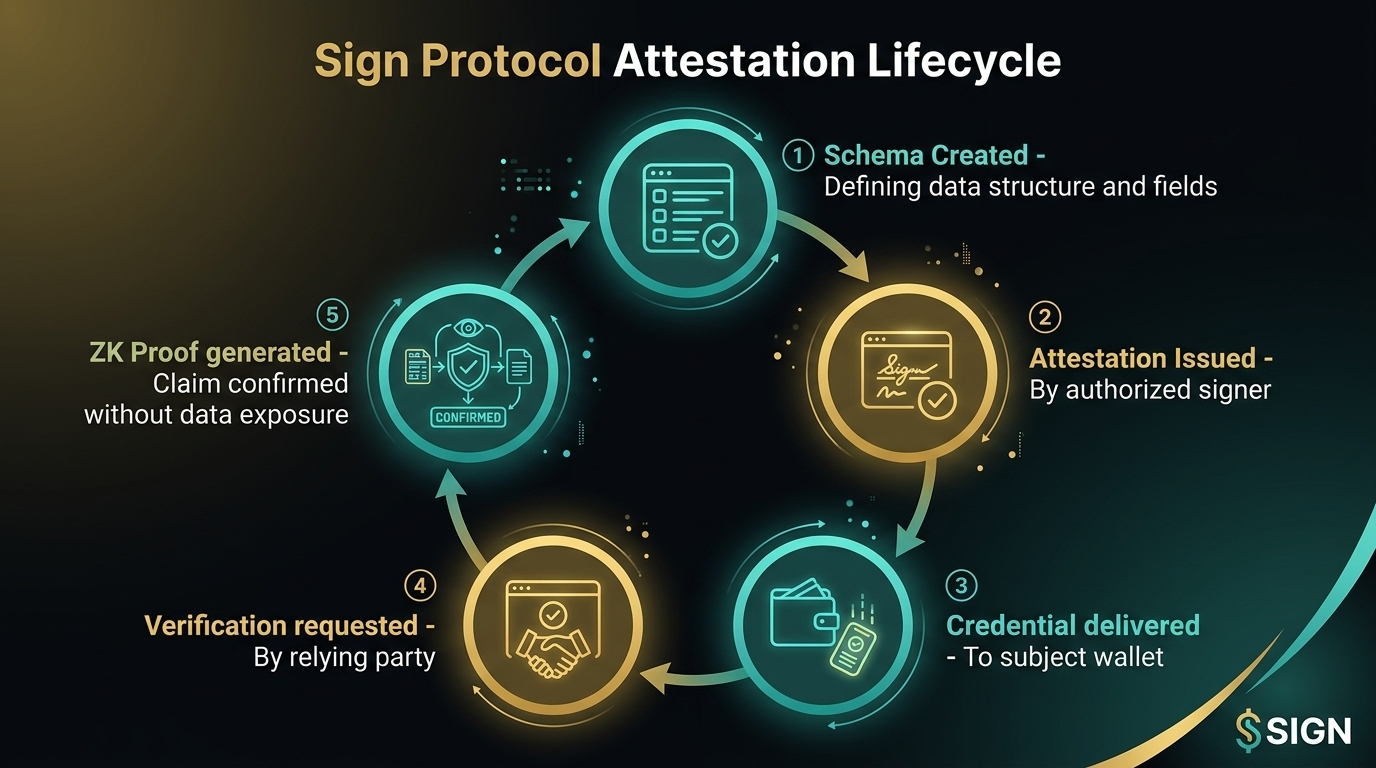

Das Bescheinigungsmodell ist in seiner Einfachheit elegant. Ein Schema ist nur eine strukturierte Vorlage. Denken Sie daran wie an ein JSON-Schema, das die Felder, Typen und Validierungsregeln für einen bestimmten Anspruchstyp definiert. Sobald Sie ein Schema haben, können Sie Bescheinigungen dagegen ausstellen. Eine Bescheinigung sagt

"Hier ist ein spezifischer Fall dieses Schemas, von mir unterzeichnet, über dieses Thema."

Für einen Anwendungsfall der Regierungsidentität könnte dies wie ein Schema namens Beschäftigungsberechtigung aussehen, mit Feldern für Beschäftigungsstatus, Sektor, Vertragsgültigkeitsdatum und Ausstelleridentifikator. Ein Arbeitsministerium stellt für jeden Arbeitnehmer, der dieses Schema verwendet, eine Bescheinigung aus. Der Arbeitnehmer trägt seine Bescheinigung in seiner digitalen Brieftasche. Jeder Arbeitgeber oder Grenzsystem, das die Beschäftigungsberechtigung überprüfen muss, sendet eine Überprüfungsanfrage und erhält eine unterzeichnete Bestätigung, ohne jemals die Rohdatenfelder zu sehen.

Das ist wirklich nützlich. Es ist nicht nur theoretisch clever. Ich kann mir vorstellen, diese Integration in ein paar Wochen mit einem kompetenten kleinen Team unter Verwendung des Sign SDK aufzubauen. Und ich sage das, nachdem ich gesehen habe, wie schmerzhaft ähnliche Integrationen auf Plattformen sind, die keine sauberen Abstraktionsschichten haben.

Der Aspekt der Cross-Chain-Technologie ist auch für den Nahostkontext praktisch wichtig. Golfstaaten werden sich nicht auf eine einzelne Blockchain standardisieren. Verschiedene Behörden haben unterschiedliche Präferenzen. Einige werden auf Ethereum basierende Infrastruktur nutzen. Einige werden private Hyperledger-Implementierungen verwenden. Einige werden neuere souveräne Ketten nutzen. Das Design des Sign Protocol ermöglicht es, Bescheinigungen über mehrere Ketten hinweg zu verankern und über eine einheitliche Schnittstelle abzufragen. Diese Interoperabilität ist nicht nur eine nette Zugabe. Sie ist entscheidend für den Aufbau einer Infrastruktur, die in einer fragmentierten Technologie-Landschaft der Regierung funktioniert.

Die Abfrageinfrastruktur über Sign Scan ist ebenfalls hervorzuheben. Die Möglichkeit, alle Bescheinigungen eines bestimmten Schema-Typs, die von einem bestimmten Aussteller zu einem bestimmten Thema innerhalb eines bestimmten Zeitrahmens ausgestellt wurden, abzufragen, gibt Compliance-Offizieren und Prüfern ein wirklich leistungsstarkes Werkzeug. Dies ist die Art von Abfragefähigkeit, die Auditsysteme benötigen und die die meisten Blockchain-Datenstrukturen nicht von Natur aus unterstützen.

Ehrlich gesagt, je mehr ich in die entwicklerorientierten Teile von Sign eintauche, desto mehr habe ich das Gefühl, dass dies von Menschen entworfen wurde, die tatsächlich in Räumen mit Unternehmensklienten gesessen haben und verstanden haben, was diese Klienten in der Praxis benötigen. Nicht nur technisch, sondern auch operativ. Das Design des Evidenzartefakts, das Trust Registry für die Ausstellerverwaltung, die Unterstützung der Schema-Versionierung. Dies sind Details, die in Produktionsbereitstellungen enorm wichtig sind und einen praktischen Grad anzeigen.

Sophistication, die ich respektiere.

Wenn Sie ein Entwickler im Kryptobereich sind und sich nicht angeschaut haben, was @SignOfficial aufbaut, denke ich wirklich, dass Sie eine bedeutende Gelegenheit verpassen. Nicht nur um in $SIGN zu investieren, sondern auch darüber nachzudenken, was der Aufbau auf dieser Infrastruktur ermöglichen könnte. Die Anwendungsschicht über diesem Evidenz- und Identitätsstapel ist weit offen.

#SignDigitalSovereignInfra $SIGN