Ich erinnere mich, dass ich vor ein paar Jahren durch ein mittelgroßes Logistikbüro ging, das noch auf eine Mischung aus Tabellenkalkulationen, E-Mails und internen Dashboards angewiesen war, die im Laufe der Zeit zusammengefügt wurden. Eine Sendung war an einem Hafen angekommen, aber sie blieb länger dort, als sie sollte. Nicht weil jemand nicht wusste, wo sie war, sondern weil sich niemand schnell genug darauf einigen konnte, ob die zugehörige Dokumentation gültig war. Ein Team hatte ein PDF, ein anderes hatte eine gescannte Kopie, und ein drittes wartete auf eine Bestätigungs-E-Mail, die technisch bereits gesendet worden war. Alles war vorhanden, doch nichts war auf eine Weise verifizierbar, der alle gleichzeitig vertrauten.

Diese Erfahrung blieb mir im Gedächtnis, weil es nicht wirklich um Logistik ging. Es ging um Koordination unter Unsicherheit. Das System ist nicht wegen fehlender Daten gescheitert; es ist gescheitert aufgrund des Mangels an gemeinsamem, verifizierbarem Wissen.

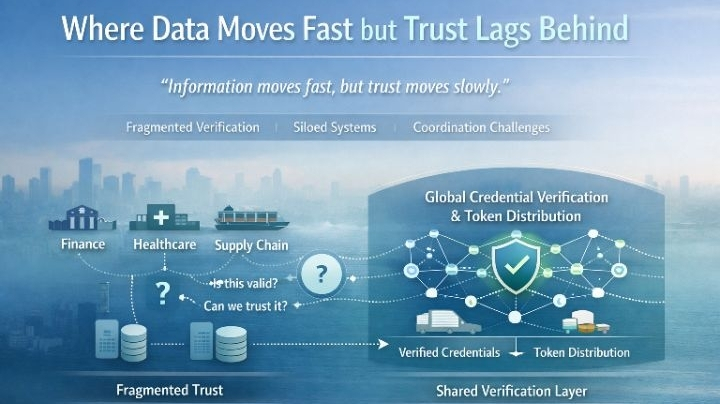

Im Laufe der Zeit ist mir aufgefallen, dass dieses Muster branchenübergreifend wiederkehrt. Finanzsysteme, Gesundheitsakten, Lieferketten, sogar digitale Identitätsschichten – all diese sind äußerst effizient im Umgang mit Daten, aber überraschend schlecht darin, sich darauf zu einigen, ob diese Daten vertrauenswürdig sind. Die Verifizierung bleibt fragmentiert. Jedes System entwickelt seine eigene Methode, seine eigenen Regeln, seine eigenen Annahmen. Und als Ergebnis schaffen wir denselben Engpass neu: Informationen bewegen sich schnell, aber Vertrauen bewegt sich langsam.

Dies ist das größere strukturelle Problem, das immer wieder auftritt. Wir haben für die Übertragung optimiert, nicht für die Validierung. Daten fließen nahtlos zwischen Systemen, APIs verbinden alles, und Automatisierung hat die Reibung bei der Ausführung verringert. Aber die Verifizierung sitzt immer noch ungeschickt oben drauf, oft als Nachgedanke. Sie ist extern, manuell oder abhängig von zentralen Autoritäten, die ihre eigenen Verzögerungen und Risiken einführen.

In diesem Kontext fühlt sich die Idee hinter einer „Globalen Infrastruktur für die Verifizierung von Berechtigungen und die Verteilung von Tokens“ weniger wie ein mutiger Fortschritt an und mehr wie der Versuch, etwas anzugehen, das wir zu lange stillschweigend ignoriert haben. Ich sehe es nicht als Revolution. Wenn überhaupt, erscheint es mir als ein Experiment, das Vertrauen tatsächlich innerhalb eines Systems dorthin zu verschieben, wo es lebt.

Was dieses Projekt zu versuchen scheint, ist im Prinzip ziemlich einfach, auch wenn die Umsetzung alles andere als einfach ist. Anstatt die Verifizierung als separaten Schritt zu behandeln – etwas, das man nach der Erstellung und Übertragung von Daten macht – versucht es, die Verifizierung direkt in die Daten selbst einzubetten. Berechtigungen, Bestätigungen und Beweise werden zu Objekten erster Klasse. Sie sind nicht nur Dokumente; sie sind verifizierbare Ansprüche, die unabhängig überprüft werden können, ohne dass man jedes Mal zu einer zentralen Autorität zurückrufen muss.

Die Token-Verteilung wird in diesem Kontext mehr als nur ein finanzieller Mechanismus. Sie beginnt, als eine Liefer-Schicht für diese verifizierten Ansprüche zu fungieren. Tokens sind nicht mehr nur Träger von Werten; sie können den Nachweis von Berechtigung, Teilnahme, Compliance und Identität repräsentieren. Dieser Wandel ist subtil, aber er verändert, wie Systeme koordinieren. Anstatt zu fragen: „Vertraue ich dieser Quelle?“, können Systeme fragen: „Kann ich diesen Anspruch verifizieren?“

Ich habe ähnliche Ideen schon einmal gesehen, insbesondere in Identitätssystemen und Infrastrukturen öffentlicher Schlüssel. Was hier anders ist, ist der Versuch, das Konzept über verschiedene Bereiche zu verallgemeinern und interoperabel zu machen. Der Ehrgeiz, so wie ich ihn verstehe, besteht nicht darin, ein weiteres isoliertes Verifizierungssystem zu schaffen, sondern eine Schicht zu bauen, auf die mehrere Systeme sich stützen können, ohne maßgeschneiderte Integrationen für jeden neuen Teilnehmer zu benötigen.

Wenn es wie beabsichtigt funktioniert, gibt es einige klare praktische Vorteile. Einer ist die Effizienz. Verifizierungsprozesse, die derzeit einen Austausch von Kommunikation, manuelle Überprüfungen oder die Abhängigkeit von Vermittlern erfordern, könnten sofort werden. Ein weiterer ist die Interoperabilität. Systeme, die derzeit „nicht dieselbe Sprache sprechen“, könnten sich dennoch auf die Gültigkeit einer Berechtigung einigen, wenn sie einen gemeinsamen Verifizierungsstandard teilen. Es gibt auch einen Aspekt der Nachvollziehbarkeit. Wenn Beweise strukturiert und nachverfolgbar sind, wird es einfacher zu verstehen, nicht nur welche Entscheidung getroffen wurde, sondern auch warum sie getroffen wurde.

Ich denke, der interessanteste Aspekt ist jedoch, wie dieser Ansatz Vertrauen neu definiert. In den meisten aktuellen Systemen ist Vertrauen relational. Man vertraut einer bestimmten Institution, einer bestimmten Datenbank oder einem bestimmten Gegenüber. In einem verifizierungsorientierten Modell wird Vertrauen struktureller. Man vertraut dem Mechanismus, der die Behauptung validiert, nicht unbedingt der Entität, die sie ausgegeben hat. Diese Unterscheidung ist wichtig, insbesondere in Umgebungen, in denen die Koordination mehrere Organisationen oder Gerichtsbarkeiten umfasst.

Das gesagt, finde ich es schwer, diesen Bereich ohne eine gewisse Skepsis zu betrachten. Ich habe zu viele Systeme gesehen, die versprechen, die Verifizierung zu standardisieren, nur um erneut eine Schicht von Komplexität hinzuzufügen. Die Herausforderung ist nicht nur technisch; sie ist sozial und wirtschaftlich. Damit eine globale Verifizierungsinfrastruktur funktioniert, benötigt sie eine weitreichende Akzeptanz. Und die Akzeptanz hängt wiederum von Anreizen ab.

Warum sollten bestehende Institutionen, die oft davon profitieren, ihre eigenen Verifizierungsprozesse zu kontrollieren, dies aufgeben oder sogar teilweise dezentralisieren? In diesen Systemen gibt es eine gewisse Trägheit. Fragmentierung ist nicht immer zufällig; manchmal ist sie ein Merkmal. Sie schafft Bindung, Kontrolle und Einnahmequellen.

Es stellt sich auch die Frage nach der Leistung und Benutzerfreundlichkeit. Verifizierungssysteme können theoretisch elegant, aber praktisch umständlich sein. Wenn die Verifizierung einer Berechtigung Verzögerungen, Kosten oder Komplexität hinzufügt, finden die Menschen Wege, dies zu umgehen. Ich habe dies in Compliance-Systemen gesehen, in denen der „offizielle“ Prozess existiert, aber parallele informelle Prozesse entstehen, weil sie schneller oder einfacher sind.

Die Governance ist ein weiterer Bereich, der nicht ignoriert werden kann. Wenn diese Infrastruktur weit verbreitet wird, wer definiert die Standards? Wer entscheidet, was eine gültige Berechtigung ausmacht? Wie werden Streitigkeiten behandelt? Dies sind keine trivialen Fragen, und sie haben keine rein technischen Antworten.

Dann gibt es das historische Muster. Wir haben Wellen von Identitätslösungen, Berechtigungsrahmen und Vertrauensschichten kommen und gehen sehen. Viele von ihnen waren gut gestaltet, einige sogar weit verbreitet innerhalb von Nischen, aber nur wenige erreichten die Art von universeller Interoperabilität, die sie ursprünglich anstrebten. Die Gründe sind normalerweise die gleichen: nicht übereinstimmende Anreize, fragmentierte Akzeptanz und die Schwierigkeit, über unabhängige Akteure hinweg zu koordinieren.

Trotz dieser Bedenken denke ich, dass es etwas Bedeutungsvolles in der Richtung gibt, die dieses Projekt erkundet. Nicht weil es völlig neue Konzepte einführt, sondern weil es versucht, sie in eine kohärente Infrastruktur zu integrieren. Wenn nichts anderes, zwingt es uns dazu, unsere Sicht auf Systeme zu ändern – nicht als isolierte Datenbanken, die Informationen austauschen, sondern als Teilnehmer in einer gemeinsamen Verifizierungsschicht.

Die realen Auswirkungen, wenn sie auch nur teilweise verwirklicht werden, sind ziemlich weitreichend. In regulatorischen Umgebungen könnte es beispielsweise, die Möglichkeit, Compliance nachzuweisen, ohne zugrunde liegende Daten offenzulegen, verändern, wie Audits durchgeführt werden. In Finanzsystemen könnten verifizierte Berechtigungen die Onboarding-Prozesse, die derzeit langsam und repetitiv sind, optimieren. In Lieferketten könnte das Szenario, das ich in diesem Logistikbüro gesehen habe, weniger häufig werden, wenn die Dokumentation mit eingebauten, universell verifizierbaren Nachweisen versehen ist.

Ich habe auch darüber nachgedacht, wie dies auf aufstrebende Bereiche wie Robotik oder autonome Systeme anwendbar ist. Wenn Maschinen beginnen, mit anderen Maschinen über organisatorische Grenzen hinweg zu interagieren, wird der Bedarf an schneller, zuverlässiger Verifizierung noch kritischer. In diesen Umgebungen kann man sich nicht auf manuelle Überprüfungen verlassen. Das System selbst muss das Vertrauen tragen.

Dennoch hängt all dies von der Umsetzung ab, und die Umsetzung ist der Bereich, in dem die meisten dieser Ideen kämpfen. Es ist eine Sache, ein Protokoll zu entwerfen; es ist eine andere, es in echte Arbeitsabläufe integriert zu sehen, die von echten Menschen unter realen Bedingungen genutzt werden. Die Kluft zwischen theoretischer Fähigkeit und praktischer Adaption ist der Ort, an dem viele vielversprechende Systeme leise verschwinden.

Daher befinde ich mich in einer etwas vorsichtigen Position. Ich sehe das Problem klar. Ich habe es in verschiedenen Formen in verschiedenen Branchen gesehen, und es scheint nicht zu verschwinden. Die Idee, die Verifizierung in das Gewebe der Daten einzubetten, anstatt sie darüber zu legen, erscheint mir intuitiv sinnvoll. Und eine gemeinsame Infrastruktur dafür könnte theoretisch viel Reibung reduzieren, die wir derzeit als normal akzeptieren.

Aber ich bin mir auch bewusst, dass Systeme wie dieses nicht nur aufgrund technischer Verdienste erfolgreich sind. Sie sind erfolgreich, wenn sie mit Anreizen übereinstimmen, wenn sie einfacher zu verwenden sind als die Alternativen und wenn sie ein Problem lösen, das die Menschen stark genug empfinden, um ihr Verhalten zu ändern.

Wenn es diesem Projekt gelingt, das zu tun, wird seine Auswirkung nicht laut oder dramatisch sein. Es wird sich in kleinen Weisen zeigen: weniger Verzögerungen, weniger manuelle Überprüfungen, weniger Momente der Unsicherheit darüber, ob etwas vertrauenswürdig ist.

Und wenn es funktioniert, wird es wahrscheinlich unsichtbar erscheinen, nicht revolutionär.

@SignOfficial #SignDigitalSovereignInfra $SIGN