Das ist normalerweise, wie sich diese Systeme offenbaren. Nicht in der Ankündigung des Starts, nicht in der ausgefeilten Präsentation, nicht in der Sprache über Zugang und Inklusion und digitale Koordination, sondern in dem hässlichen Moment danach, wenn die Menschen anfangen, einfache Fragen zu stellen und niemand sie klar beantworten kann. Wer war berechtigt. Wer hat das verifiziert. Wer wurde ausgeschlossen. Wer wurde doppelt bezahlt. Welche Regel wurde verwendet. Ob sich die Liste geändert hat. Ob jemand das beweisen kann. Das ist der Teil, den die meisten Menschen ignorieren, wenn sie einen Satz wie Credential-Verifizierung und Token-Verteilung hören. Sie hören etwas Futuristisches. Was tatsächlich beschrieben wird, ist viel gewöhnlicher und viel wichtiger. Es ist der Aufbau eines Systems, um zu entscheiden, wer zählt.

Das mag streng klingen, aber das ist das echte Zentrum davon. Jedes Verteilungssystem, egal ob es zu einer Regierung, einem Unternehmen, einem Zuschussprogramm oder einem Token-Netzwerk gehört, erreicht schließlich dasselbe praktische Problem. Ein Pool von Wert existiert. Eine Gruppe von Menschen soll ihn erhalten. Eine Logik muss legitime Anspruchsteller von allen anderen trennen. Wenn der Pool groß genug ist, hört diese Logik auf, ein technisches Detail zu sein und wird zur gesamten Geschichte.

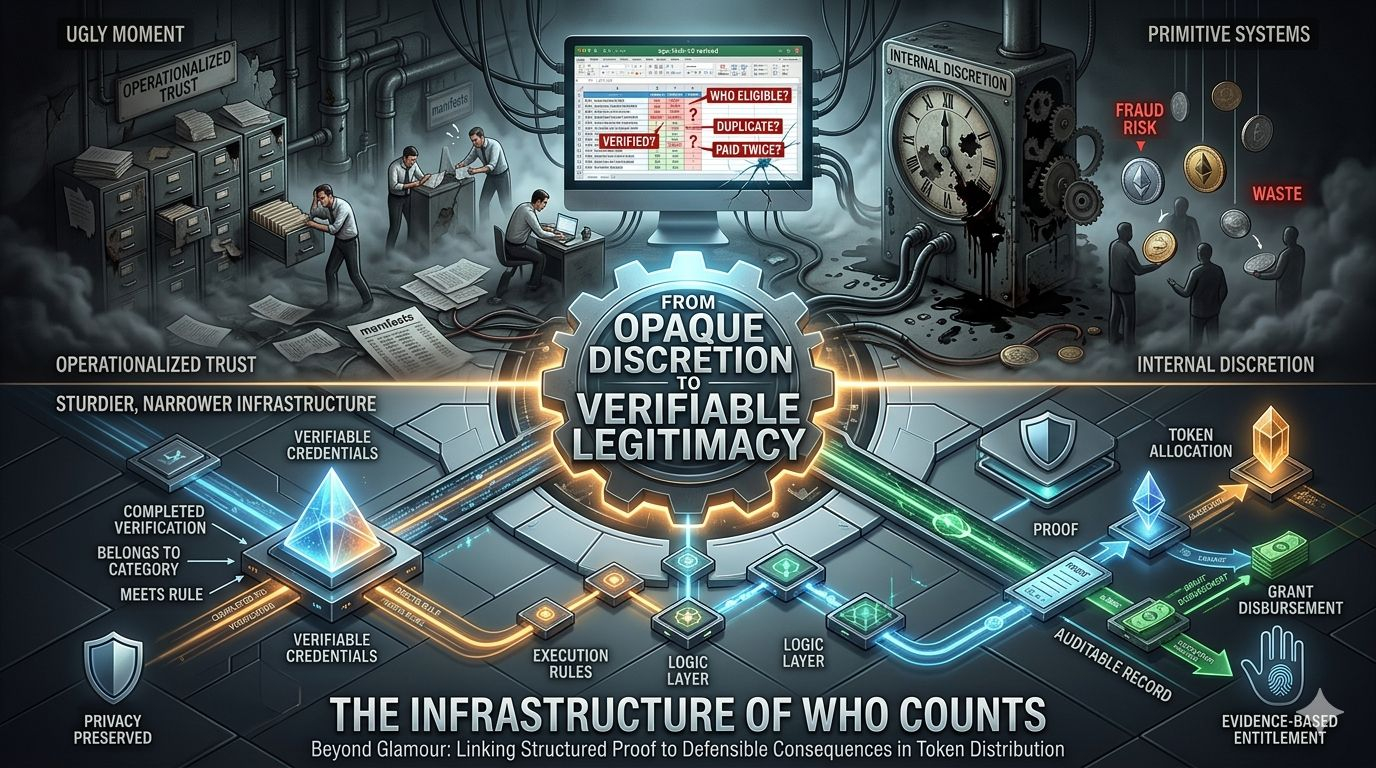

Seit Jahren gehen digitale Systeme damit schlecht um. Sie skalieren wunderschön, bis zu dem Moment, in dem Vertrauen operationalisiert werden muss. Dann wird die Maschine seltsam primitiv. Jemand exportiert eine Tabelle. Jemand kombiniert Wallet-Daten. Jemand führt ein Skript aus. Jemand bereinigt eine doppelte Spalte um Mitternacht. Jemand genehmigt eine endgültige Liste in einem privaten Kanal. Einige Namen werden hinzugefügt. Einige werden entfernt. Ein Zahlungsdienstleister kümmert sich um einen Teil. Ein Smart Contract kümmert sich um einen anderen. Wochen später erscheint eine Prüfung oder auch nicht. Bis dahin ist der Nachweis bereits durch Improvisation getrübt. Der Prozess mag von außen modern aussehen, aber innerlich fühlt er sich oft wie eine hastige Bürotätigkeit an, die in technische Sprache gekleidet ist.

Das ist der Grund, warum Berechtigungen hier wichtig sind, jedoch nicht aus den Gründen, die die Menschen normalerweise wiederholen. Ihr Wert ist nicht, dass sie fortschrittlich klingen. Ihr Wert ist, dass sie das Gespräch eingrenzen. Ein gutes Credential verlangt nicht von einer Person, ihre gesamte Identität nur zu übergeben, um einen Schwellenwert zu überschreiten. Es beweist eine Sache. Vielleicht, dass jemand die Überprüfung abgeschlossen hat. Vielleicht, dass sie zu einer bestimmten Kategorie gehören. Vielleicht, dass sie eine Regel erfüllen, die an einen Zuschuss, eine Freischaltung, eine Belohnung oder eine regulierte Auszahlung gebunden ist. Diese Präzision ändert den Ton des Systems. Die Frage hört auf, zu sein, wer du in voller Länge bist, und wird zu der, ob du diese eine Tatsache gut genug beweisen kannst, damit die Regel ausgeführt wird.

Das klingt klein, bis man erkennt, wie viel Abfall im älteren Modell steckt. Die meisten Systeme sammeln immer noch zu viel, weil sie nicht wissen, wie man sauber verifiziert. Die meisten Systeme vertrauen immer noch zu viel, weil sie nicht wissen, wie man Entscheidungen so aufzeichnet, dass sie eine Überprüfung überstehen. Menschen wird zu viel abverlangt, während Institutionen immer noch zu wenig beweisen können. Es ist ein schlechter Handel. Nutzer verlieren Privatsphäre. Betreiber verlieren weiterhin Glaubwürdigkeit. Betrug findet immer noch einen Weg hinein. Das gesamte Arrangement gelingt es, sowohl invasiv als auch schlampig zu sein.

Eine bessere Infrastruktur tut etwas disziplinierter. Sie trennt Nachweis von Auszahlung. Eine Ebene stellt fest, dass ein Anspruch gültig ist. Eine andere Ebene entscheidet, was diese Gültigkeit freischaltet. Das kann eine Token-Zuweisung, ein Vesting-Zeitplan, eine Beitragsbelohnung, Zugang zu einem Programm, eine Art Nutzen oder eine anspruchsbasierte Verteilung sein, die über Grenzen hinweg ausgeführt werden muss. Die Unterscheidung ist wichtig, denn alte Systeme neigen dazu, diese Dinge zusammen zu vermischen. Die Verifizierung erfolgt irgendwo im Schatten, die Verteilung erfolgt woanders, und die Beziehung zwischen den beiden wird durch Vertrauen, Screenshots und internes Gedächtnis zusammengehalten. Sobald diese Ebenen richtig strukturiert sind, wird der Prozess schwieriger, stillschweigend manipuliert zu werden.

Das ist der Punkt, an dem dieses Thema aufhört, wie eine Krypto-Nische zu klingen, und beginnt, wie Infrastruktur zu klingen. Denn das eigentliche Problem sind nicht Tokens. Tokens sind lediglich das sichtbare Objekt, das bewegt wird. Das tiefere Problem ist, ob ein System Beweise mit Ansprüchen verbinden kann, ohne in Ermessensspielräume zu kollabieren. Kann es zeigen, warum eine Person qualifiziert war und eine andere nicht? Kann es diese Logik nachträglich bewahren? Kann es Wert festlegen, ohne eine Spur voller Lücken, Ausnahmen und unausgesprochener Anpassungen zu hinterlassen? Das sind keine glamourösen Fragen. Sie sind administrative Fragen. Genau deshalb sind sie wichtig.

Die Token-Verteilung wurde zu lange in der falschen Sprache beschrieben. Die Menschen sprechen von Gemeinschaft, Belohnungen, Wachstum, Teilnahme, Loyalität. All das bleibt an der Oberfläche. Darunter ist jede Verteilung ein Argument über Legitimität. Wer als früh zählt. Wer als echt zählt. Wer als einzigartig zählt. Wer als konform zählt. Wer wertvoll genug ist, um etwas Seltenes zu erhalten. Das System kann dies als neutrale Filter präsentieren, aber sie sind nicht neutral. Sie sind Urteile, die in Prozesse übersetzt werden. Wenn diese Urteile in internen Arbeitsabläufen verborgen sind, fordert die resultierende Verteilung die Menschen auf, Schlussfolgerungen zu vertrauen, die sie nicht überprüfen können. Wenn diese Urteile durch Berechtigungen, Bestätigungen und Ausführungsregeln formalisiert werden, wird zumindest das Argument sichtbar.

Sichtbar ist nicht dasselbe wie fair. Diese Unterscheidung ist wichtig. Ein sauber gestaltetes System kann immer noch schlechte Annahmen kodieren. Ein gut strukturiertes Credential-Framework kann immer noch ungerecht Menschen ausschließen. Eine Verteilungsmaschine kann prüfbar sein und dennoch eine unausgewogene Politik bedienen. Nichts davon entfernt die Politik von der Zuteilung. Es entfernt einfach einen Teil des Nebels. Und ehrlich gesagt hat der Nebel zu viele schwache Systeme zu lange geschützt.

Es gibt einen weiteren Druck, der diese Kategorie vorantreibt, und er ist nicht philosophisch. Er ist antagonistisch. Offene Systeme laden zu Verhaltensweisen ein, die für Extraktion optimiert sind. In dem Moment, in dem Wert an Berechtigung gebunden ist, beginnen die Menschen, sich so zu gestalten, dass sie berechtigt erscheinen. Das ist wiederholt in Token-Ökosystemen, Anreizkampagnen und Zuschussprogrammen passiert. Bots farmen Aktivitäten. Wallet-Cluster simulieren Teilnahme. Organisierte Gruppen lernen die Grenzen der Kriterien schneller als die Menschen, die sie schreiben. Das Ergebnis ist vorhersehbar. Echte Nutzer fühlen sich betrogen, Betreiber korrigieren übermäßig, und die Verteilung wird zu einer kleinen politischen Krise. Die Überprüfung von Berechtigungen betritt dieses Umfeld nicht als dekoratives Add-On, sondern als Überlebensmechanismus. Ein System, das echte Qualifikation von hergestelltem Auftreten nicht unterscheiden kann, wird schließlich den Wert an den verteilen, der die Schlupflöcher am besten versteht.

Das ist der Grund, warum der Begriff globale Infrastruktur mehr Bedeutung hat, als es auf den ersten Blick scheint. Es ist einfach, ein lokales Vertrauenssystem aufzubauen. Eine einzige Plattform kann ihre eigenen Abzeichen und Belohnungen ausgeben. Ein einzelnes Unternehmen kann seine eigenen Beitragsaufzeichnungen verwalten. Der schwierige Teil beginnt, wenn der Nachweis reisen muss. Über Apps. Über Institutionen. Über Chains. Über rechtliche Umgebungen. Über Grenzen hinweg, wo die Bedeutung von Identität, Compliance und Berechtigung zu schwanken beginnt. Dann benötigt das System mehr als eine Datenbank. Es braucht Standards. Es braucht Aussteller, die von anderen Parteien vertraut werden können. Es braucht Widerrufslogik. Es braucht Portabilität. Es braucht einen Weg, damit der Nachweis nützlich bleibt, ohne mehr als notwendig offenzulegen. Es braucht Wiederherstellungspfade für Nutzer, die den Zugang verlieren. Es braucht Präsentationsmethoden, die an Orten mit schwacher Konnektivität, ungleicher Regulierung oder inkompatiblen Annahmen darüber, was ein gültiges Credential überhaupt ist, funktionieren.

Das ist der Punkt, an dem das Problem beginnt, eher wie öffentliche Infrastruktur als wie Produktdesign zu erscheinen. Die romantische Sprache fällt weg. Man hört auf, über disruptive Technologie nachzudenken, und beginnt, über Papierkram nachzudenken, nur besser. Besser, weil der Papierkram überprüft werden kann. Besser, weil die Regeln versioniert werden können. Besser, weil die Ausführungsspur Herausforderungen überstehen kann. Besser, weil die Person, die die Berechtigung nachweist, nicht immer alles hinter dieser Berechtigung aufgeben muss.

Und sobald man es so betrachtet, sind die stärksten Anwendungsfälle überhaupt nicht auffällig. Sie sind nüchtern. Zuschussauszahlungen. Vesting-Freischaltungen. compliance-gebundene Zahlungen. Ökosystembelohnungen. Öffentliche Nutzenströme. Grenzüberschreitende Zuweisungen, bei denen die Wahrheit nicht einfach eine E-Mail-Konversation und eine endgültige Tabelle sein kann, die von jemandem namens ops-final-v3-revised angehängt wurde. Das sind Situationen, in denen die eigentliche Frage nicht ist, ob wir Geld senden können, sondern ob wir den gesamten Prozess verteidigen können, der dazu geführt hat, dass die Gelder gesendet wurden. Dieser Unterschied ist enorm. Das eine ist eine Transaktion. Das andere ist institutionelle Glaubwürdigkeit.

Es gibt etwas still Offenbartes an der Tatsache, dass so viel von dieser Arbeit über langweilige Dinge handelt. Manifeste. Berechtigungsnachweise. Widerrufsstatus. Abrechnungsreferenzen. Prüfungsaufzeichnungen. Versionskontrolle für Regeln. Die meisten Menschen überspringen diese Details, weil sie nicht funkeln. Doch Systeme werden genau aus diesem Grund vertrauenswürdig. Nicht, weil sie visionär erscheinen, sondern weil sie Zweifel überstehen können. Eine ernsthafte Verteilungsinfrastruktur ist eine, die erwartet, später in Frage gestellt zu werden und sich entsprechend vorbereitet.

Das könnte der menschlichste Weg sein, die gesamte Kategorie zu verstehen. Menschen wollen tatsächlich keine Systeme, die alles über sie wissen. Sie wollen Systeme, die verifizieren können, was wichtig ist, ohne den Rest zu nehmen. Institutionen wollen tatsächlich auch keine endlose Ermessensspielräume, selbst wenn sie daran festhalten, aus Gewohnheit. Ermessensspielräume sind ermüdend. Sie schaffen Streitigkeiten. Sie schaffen Misstrauen. Sie schaffen Raum für Fehler, die zu rufschädigenden Wunden werden. Was beide Seiten brauchen, ist etwas engeres und robusteres. Ein Weg, genug zu beweisen. Ein Weg, klar zuzuweisen. Ein Weg, die Logik aufzuzeichnen, sodass das Gedächtnis nicht mehr die endgültige Quelle der Wahrheit ist.

Das Internet hat jahrelang Sichtbarkeit mit Vertrauen verwechselt. Mach alles öffentlich, und angeblich ist das Problem gelöst. Aber öffentliche Exposition ist ein grober Ersatz für gute Verifizierung. Es überschwemmt die Umgebung mit Informationen und lässt dennoch die wichtigen Fragen unbeantwortet. Wer hat den Anspruch erhoben. Ob er widerrufen wurde. Ob er ehrlich präsentiert wurde. Ob die Auszahlung mit der Regel übereinstimmte. Ob sich die Regel geändert hat. Ob der Empfänger tatsächlich dort sein sollte. Rohsichtbarkeit beantwortet diese Fragen nicht von selbst. Strukturierter Nachweis macht es besser.

Das ist der Grund, warum die Zukunft der Token-Verteilung, wenn das Feld richtig reift, nicht durch lautere Starts oder einfallsreichere Anreizkampagnen definiert wird. Sie wird definiert durch die Fähigkeit der Systeme, Ansprüche lesbar zu machen, ohne die Menschen transparent zu machen. Das ist das Gleichgewicht, das es wert ist, verfolgt zu werden. Nicht Geheimhaltung um ihrer selbst willen. Nicht Exposition um ihrer selbst willen. Nur genug Beweis, um Wert verantwortungsbewusst zu bewegen.

Und vielleicht ist das die einfachste Wahrheit hinter all dieser technischen Sprache. Die echte Erfindung ist nicht der Token, und es ist nicht einmal das Credential für sich allein. Es ist die Infrastruktur, die einen Anspruch mit einer Konsequenz verbindet und einen Nachweis hinterlässt, der stark genug ist, um geglaubt zu werden. Ein System, das sagen kann, diese Person war qualifiziert, diese Regel wurde angewendet, dieser Betrag wurde verteilt, dieser Zeitplan galt, dieser Nachweis wurde überprüft, und diese Spur bleibt intakt.

Das ist nicht glamourös. Es ist besser als glamourös.

So sehen ernsthafte Systeme aus, wenn sie aufhören, Sicherheit zu inszenieren, und beginnen, sie zu verdienen.

#SignDigitalSovereignInfra @SignOfficial $SIGN