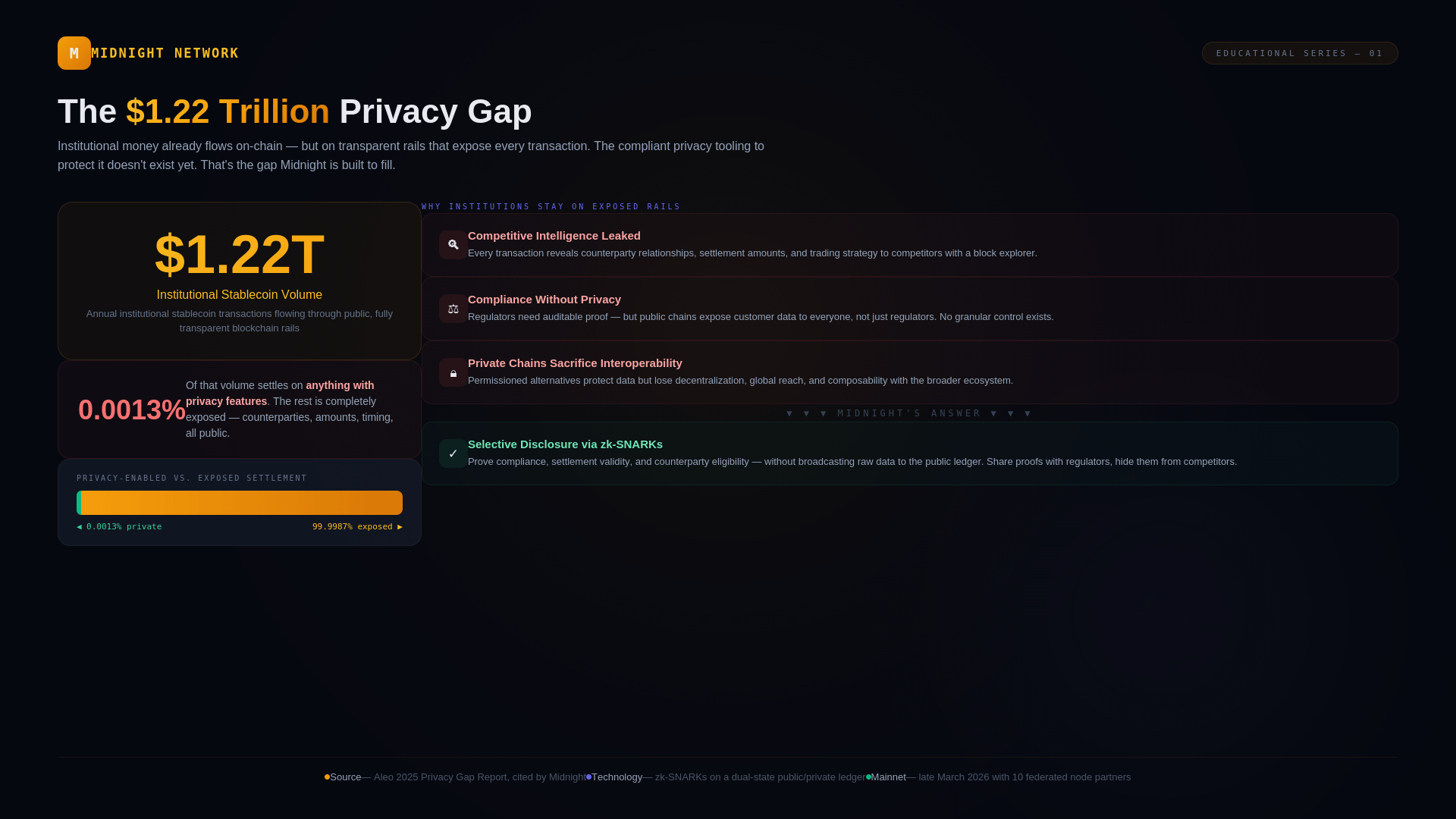

Das ist das Volumen der institutionellen Stablecoin-Transaktionen, die durch öffentliche Blockchains fließen. Transparente Gleise. Jede Übertragung, jede Abwicklung, jede Gegenpartei-Beziehung ist für jeden sichtbar, der schauen möchte.

Und von diesen 1,22 Billionen Dollar fließen nur 0,0013% in irgendetwas mit Datenschutzfunktionen.

Das ist kein Rundungsfehler. Das ist eine Lücke. Und sobald Sie es sehen, beginnen Sie, eine andere Frage zu stellen als die, die die meisten Menschen im Kryptobereich stellen. Die übliche Frage ist "Braucht jemand Datenschutz auf der Blockchain?" Die bessere Frage, die die Daten tatsächlich unterstützen, ist "Warum fließt so viel institutionelles Geld in Infrastrukturen, die es nicht schützen können?"

Die Antwort, wenn man sich damit beschäftigt, ist ziemlich einfach. Die konforme Datenschutzwerkzeuge existieren noch nicht. Oder zumindest taten sie es nicht.

Der Engpass, den niemand benannt hat

Man kann in der Regel sagen, wenn eine Branche ein Infrastrukturproblem hat, weil die Umgehungen zunehmend elaboriert werden. In der traditionellen Finanzwelt stehen Institutionen, die Blockchain für Abrechnungen, Compliance oder Tokenisierung von Vermögenswerten nutzen möchten, vor einer unangenehmen Wahl. Entweder sie setzen sensible Transaktionsdaten auf ein öffentliches Hauptbuch, wo Wettbewerber, Gegner und die Allgemeinheit sie sehen können, oder sie ziehen sich auf private, genehmigte Chains zurück, die die Dezentralisierung und Interoperabilität opfern, die die Blockchain ursprünglich attraktiv gemacht haben.

Die meisten von ihnen wählen trotzdem die öffentlichen Gleise. Denn die Vorteile von Transparenz, endgültiger Abwicklung und globaler Reichweite sind zu bedeutend, um ignoriert zu werden. Aber sie tun es, während sie den Atem anhalten, in dem Wissen, dass jede Transaktion einen dauerhaften Datensatz über Wettbewerbsvorteile, Kundenbeziehungen und Geschäftsstrategien erstellt, der für jeden mit einem Block-Explorer sichtbar ist.

Banken sprechen nicht öffentlich darüber. Weder tun es Zahlungsabwickler noch Vermögensverwalter. Aber das Verhalten erzählt die Geschichte. Über eine Billion Dollar fließen durch eine Infrastruktur, die die Institutionen selbst umgestalten würden, wenn sie könnten.

Das ist der Kontext, um zu verstehen, was Midnight tatsächlich zu lösen versucht. Es ist nicht primär ein krypto-native Projekt. Es ist Infrastruktur, die auf einen Engpass abzielt, der existiert, weil regulierte Institutionen sowohl Verifizierbarkeit als auch Vertraulichkeit benötigen und bis jetzt kein System beide gleichzeitig angeboten hat.

Was Midnight tatsächlich tut

@MidnightNetwork ist eine Layer-1-Blockchain, die auf Zero-Knowledge-Proof-Technologie, speziell zk-SNARKs, aufgebaut ist. Die Kernfähigkeit ist einfach, auch wenn die Kryptografie darunter komplex ist: Man kann beweisen, dass eine Aussage wahr ist, ohne die Informationen dahinter offenzulegen.

Eine Bank kann beweisen, dass ein Kunde KYC bestanden hat, ohne seine Identitätsdokumente offenzulegen. Ein Abrechnungssystem kann verifizieren, dass eine Transaktion die regulatorischen Schwellenwerte erfüllt, ohne den Betrag bekannt zu geben. Ein Vermögensverwalter kann die Einhaltung von Investitionsbeschränkungen nachweisen, ohne seine Portfolio-Positionen offenzulegen.

Die Architektur teilt das Hauptbuch in zwei Schichten. Eine ist öffentliche Nachweise, Vertragscode, Governance-Dokumente, alles, was offen und verifizierbar sein sollte. Die andere ist private sensible Daten, die verschlüsselt und auf dem eigenen Gerät des Benutzers gespeichert werden, niemals dem Netzwerk ausgesetzt. Zero-Knowledge-Kryptografie überbrückt die beiden, indem sie eine kontrollierte, selektive Bewegung von Informationen von privat zu öffentlich ermöglicht.

Midnight nennt dies selektive Offenlegung. Der Benutzer entscheidet, was offengelegt wird, an wen und wann. Nicht die Chain. Nicht die Validatoren. Nicht die Öffentlichkeit. Der Benutzer.

Das ist der Punkt, an dem es für Institutionen interessant wird. Denn was regulierte Unternehmen tatsächlich brauchen, ist nicht absolute Privatsphäre, sondern Kontrolle. Sie müssen in der Lage sein, Nachweise mit Regulierungsbehörden zu teilen, während sie sie vor Wettbewerbern verbergen. Sie müssen Audits einhalten, ohne Kundendaten im öffentlichen Hauptbuch offenzulegen. Sie benötigen die Abwicklungsgarantien der Blockchain, ohne die Überwachungsmerkmale.

Der Satz, den Midnight verwendet, ist "rationale Privatsphäre." Es ist nicht ideologisch. Es geht nicht ums Verstecken. Es geht darum, das Minimum offenzulegen, das notwendig ist, damit etwas vertraut wird, und alles andere zu schützen.

Der skeptische Fall

Hier ist etwas, das ehrlich gesagt werden muss. Midnight startet sein Hauptnetz Ende März 2026 mit einem föderierten Modell von zehn benannten Knotenbetreibern, darunter Google Cloud, Blockdaemon, MoneyGram, Vodafones Pairpoint und eToro. Das ist nicht das dezentrale Modell, das die Leute typischerweise mit Blockchain assoziieren.

Das Argument des Skeptikers schreibt sich von selbst: Ein kuratierter Satz von Betreibern, die unter expliziten Koordinationsregeln agieren, sieht mehr aus wie ein genehmigtes Netzwerk mit einem Fahrplanversprechen als wie eine zensurresistente Infrastruktur. Und Skeptiker liegen nicht falsch, dies zu bemerken.

Aber es gibt ein Gegenargument, das es wert ist, berücksichtigt zu werden. Midnight zielt auf regulierte Branchen ab: Finanzen, Zahlungen, Gesundheitswesen, Unternehmenslogistik. Das sind Sektoren, in denen "schnell bewegen und Dinge zerbrechen" keine Option ist. Der Start mit institutionellen Betreibern bietet die Zuverlässigkeit und Betriebszeitgarantien, die Produktionsanwendungen von Anfang an benötigen. Eine Bank wird nicht auf einer Infrastruktur aufbauen, bei der ein zufälliges Validator-Set inkonsistentes Verhalten hervorrufen könnte.

Die Midnight Foundation hat ihre Absicht erklärt, sich durch nachfolgende Phasen Mōhalu (Mitte 2026), die die Teilnahme durch Staking-Pool-Betreiber erweitern, und Hua (Ende 2026), die vollständige Cross-Chain-Interoperabilität ermöglichen, in Richtung einer vollständig gemeinschaftsbasierten Blockproduktion zu bewegen. Ob sie diesen Zeitplan einhalten, ist etwas, das man im Auge behalten sollte. Aber der föderierte Ansatz ist zumindest eine kohärente Strategie für das Publikum, das sie ansprechen.

Es wird nach einer Weile offensichtlich, dass der echte Test nicht der Start ist. Es ist, was darauf gebaut wird. Betreiberlogos ohne Anwendungen bedeuten Infrastruktur ohne Nachfrage. Der Maßstab, der zählt, ist, ob Produktions-dApps tatsächlich Datenschutz-unterstützende Abrechnungsgleise, tokenisierte Wertpapiere mit vertraulichem Eigentum und Identitätssysteme, die verifizieren, ohne offenzulegen, bereitstellen.

Die Wirtschaftlichkeit dahinter

Es gibt eine Designentscheidung im Token-Modell von Midnight, die direkt auf den institutionellen Anwendungsfall abzielt. Die meisten Blockchains binden die Transaktionskosten an den Tokenpreis. Wenn Spekulation den Token nach oben treibt, werden die Kosten unvorhersehbar. Das ist in Ordnung für Händler, aber unmöglich für die Budgetplanung von Unternehmen.

Midnight trennt dies in zwei Komponenten. #night ist das Governance- und Staking-Token öffentlich, handelbar, wird für die Netzwerksicherheit verwendet. Aber Transaktionen verbrauchen kein NIGHT. Stattdessen erzeugt das Halten von NIGHT über die Zeit eine Ressource namens DUST. DUST ist das, was die Operationen bezahlt.

DUST ist geschützt, da es die Transaktionsmetadaten privat hält. Es ist nicht übertragbar, sodass es nicht spekuliert werden kann. Es regeneriert sich basierend auf $NIGHT Beständen, wie eine wiederaufladbare Batterie. Und es zerfällt, wenn es nicht verwendet wird, was Ansammlung und Spam verhindert.

Für ein Unternehmen, das Produktionslasten auf Midnight betreibt, bedeutet dies vorhersehbare Betriebskosten, die nicht mit der Marktstimmung schwanken. Die finanzielle Schicht bleibt prüfbar. Die Datenschicht bleibt vertraulich. Spekulation und Nutzen besetzen völlig verschiedene Bereiche.

Die Entwicklerbarriere, die beseitigt wurde

Ein weiteres Stück, das Aufmerksamkeit verdient. Zero-Knowledge-Anwendungen erforderten historisch gesehen spezialisierte kryptografische Fachkenntnisse: Schaltungsdesign, Wissenssysteme, Einschränkungsoptimierung. Der Pool von Entwicklern, die diese Arbeit leisten können, ist klein.

Midnight hat dies mit Compact angegangen, einer Smart-Contract-Sprache, die auf TypeScript basiert. Das wichtige Detail ist nicht nur, dass es Millionen von Entwicklern vertraut ist. Es ist, dass die Sprache alle privaten Daten standardmäßig als vertraulich behandelt. Wenn Ihr Code versehentlich private Informationen im öffentlichen Hauptbuch offenlegt, stoppt der Compiler – er wird nicht kompiliert, bis Sie die Offenlegung ausdrücklich mit einem `disclose()`-Wrapper erklären.

Dies kehrt das traditionelle Modell um. Anstatt mit allem Öffentlich zu beginnen und zu versuchen, nachträglich Privatsphäre hinzuzufügen, beginnen die Entwickler mit allem Privat und entscheiden bewusst, was offengelegt werden soll. Der Compiler erzwingt die Mindestoffenlegung als strukturelle Garantie, nicht als bewährte Praxis.

Compact wurde mittlerweile unter dem Namen Minokawa der Linux Foundation zur Verfügung gestellt, und OpenZeppelin hat speziell dafür geprüfte Vertragsbibliotheken entwickelt. Die Absicht ist klar: Die Entwicklung von Datenschutz zu fördern, sodass ein normales Ingenieurteam dies tun kann, nicht nur eine Handvoll ZK-Spezialisten.

Wohin das führt

Die LayerZero-Integration, die auf der Consensus Hongkong angekündigt wurde, würde Midnight mit über 160 Blockchains verbinden und es nicht als Ersatz für bestehende Chains positionieren, sondern als Datenschicht, in die andere Ökosysteme einstecken können. Das ist eine bedeutende Unterscheidung. Midnight konkurriert nicht mit Ethereum oder Solana um die Vorherrschaft bei allgemeinen Smart Contracts. Es bietet eine spezifische Fähigkeit: verifiable privacy, die diese Chains nicht nativ haben.

Ob das funktioniert, hängt von der Ausführung ab. Davon, ob die Nachweise in großem Maßstab schnell genug bleiben. Davon, ob Entwickler tatsächlich bauen. Davon, ob die Institutionen, die sich als Knotenbetreiber anmelden, Institutionen werden, die Anwendungen bereitstellen.

Aber die Lücke ist real. $1.22 Billionen an institutionellem Wert fließen durch eine Infrastruktur, die es nicht schützen kann. Und die Frage ist nicht, ob diese Lücke gefüllt wird. Es ist, ob Midnight sie zuerst füllt oder ob jemand anders die konformen Datenschutzwerkzeuge baut, auf die der Markt offensichtlich wartet.

Die Nachfrage ist nicht theoretisch. Sie ist bereits on-chain. Sie bewegt sich nur durch Rohre, die niemals für das entworfen wurden, was durch sie hindurchfließt.